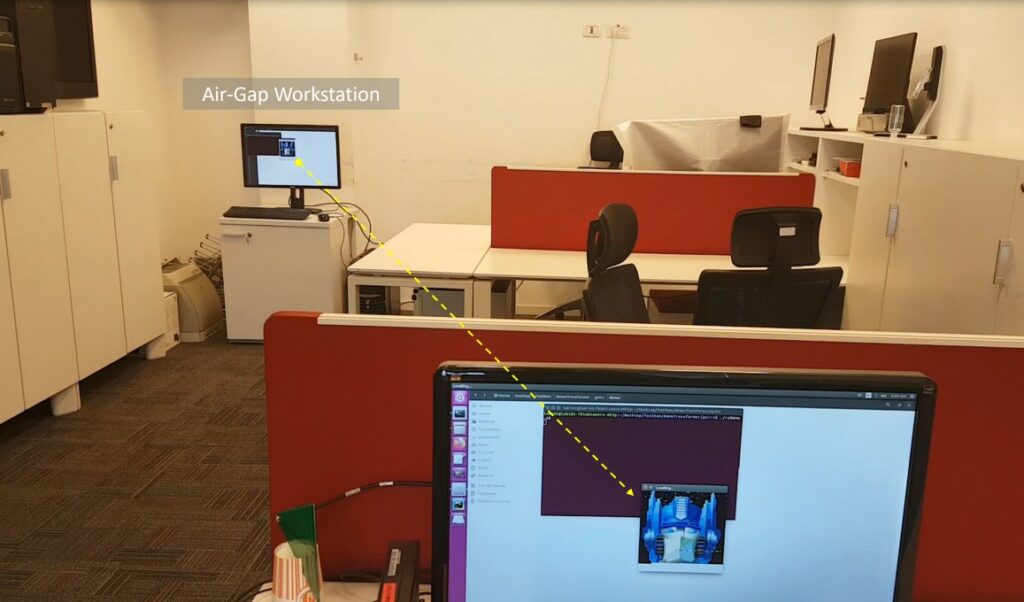

Siamo di fronte ad un nuovo e sofisticato side channel attack. L’attacco RAMBO (Radiation of Air-gapped Memory Bus for Offense), presentato da ricercatori israeliani, sfrutta l’emissione elettromagnetica prodotta dalla memoria RAM per rubare dati da computer isolati fisicamente (air-gapped).

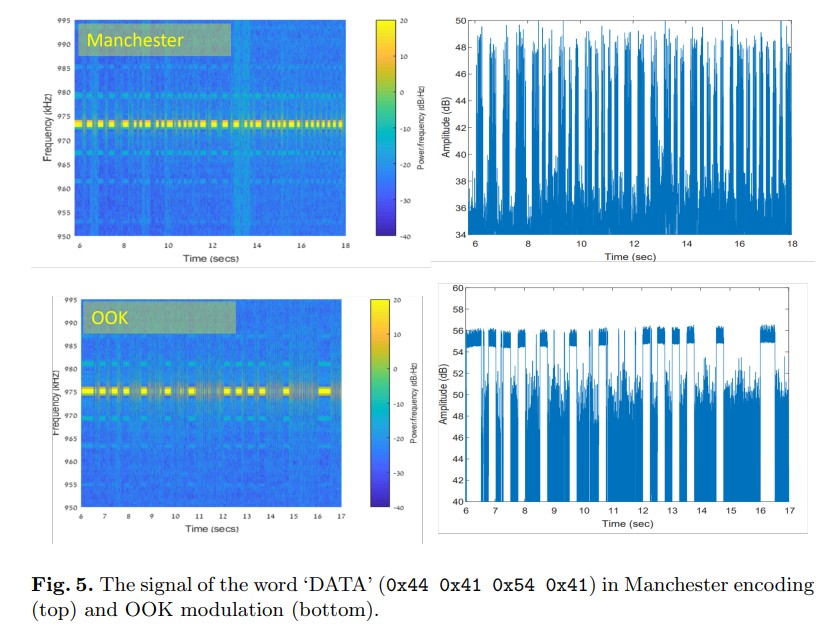

Attraverso un malware, i ricercatori hanno manipolano l’accesso alla memoria per generare segnali elettromagnetici rilevabili con dispositivi di ricezione SDR (Software Defined Radio). Anche se la velocità di trasmissione è relativamente bassa (fino a 1000 bit al secondo), è sufficiente per sottrarre informazioni sensibili come password o chiavi crittografiche. Questo attacco rappresenta una minaccia crescente soprattutto per sistemi ad alta sicurezza.

La RAM è stata a lungo considerata una parte non attaccabile direttamente nei sistemi informatici, ma la scoperta del team israeliano dimostra che la memoria volatile può essere utilizzata come vettore di attacco attraverso radiazioni elettromagnetiche. La particolarità di RAMBO è che riesce a superare le misure di sicurezza di isolamento fisico, sfruttando una vulnerabilità fisica nei sistemi di memoria che in precedenza non era stata considerata.

L’attacco non necessita di connessione diretta al computer preso di mira, ma solo della presenza di un ricevitore nelle vicinanze. Questi segnali elettromagnetici possono essere generati appositamente con modelli di accesso alla memoria RAM ben studiati, manipolati dal malware installato sul computer vittima.

La trasmissione dei dati è unidirezionale, quindi i criminali riescono a leggere i dati sensibili senza inviare alcun segnale che potrebbe compromettere il loro attacco.

Una delle sfide principali per i difensori di sistemi sensibili come quelli militari o finanziari è che i tradizionali metodi di sicurezza come firewall e software anti-malware non sono efficaci contro attacchi basati su radiazioni elettromagnetiche, in quanto non c’è interazione diretta con la rete o i sistemi di protezione. Anche se la velocità di trasmissione dei dati di RAMBO è bassa, questo attacco può essere eseguito nel tempo, permettendo ai criminali di raccogliere informazioni critiche.

Per prevenire attacchi come RAMBO, gli esperti di sicurezza consigliano l’adozione di misure fisiche come schermature elettromagnetiche, in particolare per le macchine ad alta criticità. L’implementazione di gabbie di Faraday intorno ai dispositivi potrebbe essere una soluzione efficace, poiché queste barriere bloccano i segnali elettromagnetici in uscita, impedendo la trasmissione non autorizzata dei dati.

RAMBO si inserisce in una crescente serie di attacchi volti a compromettere la sicurezza di sistemi air-gap, tradizionalmente considerati tra i più sicuri. A differenza di altri attacchi, RAMBO non richiede la compromissione di connessioni cablate o wireless convenzionali, rendendolo un vettore d’attacco estremamente subdolo e potenzialmente devastante per ambienti altamente protetti.

In sintesi, l’attacco RAMBO rappresenta una nuova e insidiosa minaccia che sfrutta le radiazioni elettromagnetiche della RAM per estrarre dati critici da sistemi isolati. La difesa contro tali attacchi richiede l’adozione di misure innovative e fisiche, oltre alla consueta protezione software, per garantire la sicurezza dei dati in ambienti sensibili.

Per maggiori dettagli sull’attacco RAMBO, puoi consultare l’articolo completo qui.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…