I ricercatori di Kaspersky Lab hanno scoperto una nuova versione del malware Mandrake Android. Il malware è stato distribuito attraverso il Google Play Store dal 2022 al 2024 sotto le spoglie di cinque diverse applicazioni disponibili in molti paesi del mondo. In totale sono stati scaricati almeno 32.000 volte.

Ricordiamo che nel maggio 2020 Bitdefender ha pubblicato un’analisi dettagliata di Mandrake, un sofisticato malware spyware destinato ai dispositivi Android che e rimasto inosservato per almeno quattro anni.

Mandrake consente agli aggressori di rubare dati dai dispositivi infetti, registrare silenziosamente lo schermo del dispositivo e trasmettere ciò che sta accadendo sullo schermo della vittima in tempo reale in modo che gli aggressori possano eseguire azioni per l’utente, come premere pulsanti. Inoltre il trojan è in grado di scaricare altri malware sul dispositivo.

Nell’aprile 2024, gli esperti di Kaspersky Lab hanno scoperto un campione sospetto che si è rivelato essere una nuova versione di Mandrake. La sua principale caratteristica distintiva era l’aggiunta di ulteriori livelli di offuscamento per aggirare i controlli di Google Play Store e complicare l’analisi.

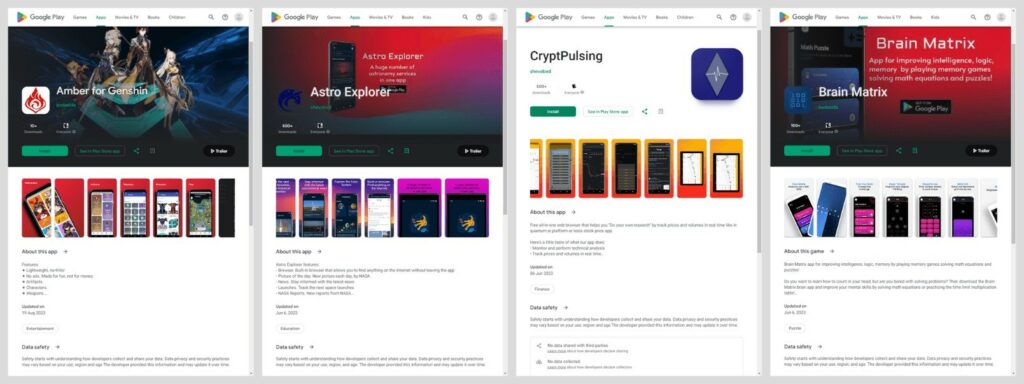

In totale sono state identificate cinque applicazioni infette da Mandrake (un’applicazione per il monitoraggio dei tassi di cambio delle criptovalute, due giochi, un servizio astronomico dedicato al tema dello spazio e soluzioni di condivisione di file), per un numero totale di download di oltre 32.000 la maggior parte dei download è avvenuta in Canada, Germania, Italia, Messico, Spagna, Perù e Gran Bretagna.

Tutte le app sono state rilasciate sul Google Play Store nel 2022 e sono rimaste disponibili per il download per almeno un anno.

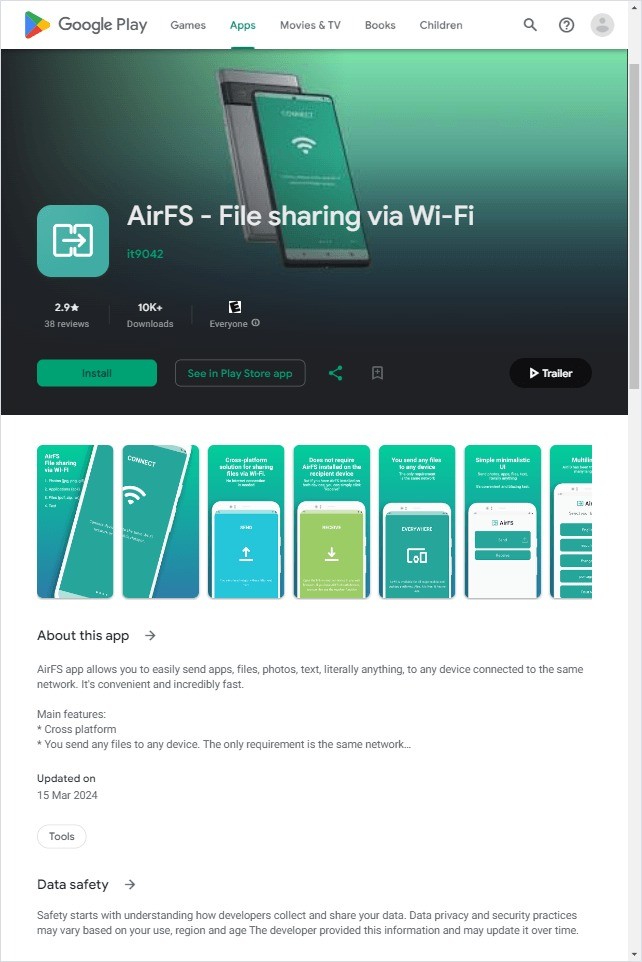

La più recente di queste app è stata aggiornata l’ultima volta il 15 marzo 2024 ed è stata rimossa da Google Play alla fine del mese.

| Nome del pacchetto | Nome dell’applicazione | MD5 | Sviluppatore | Data di pubblicazione | Data dell’ultimo aggiornamento su Google Play | Numero di download |

| com.airft.ftrnsfr | AirFS | 33fdfbb1acdc226eb177eb42f3d22db4 | it9042 | 28 aprile 2022 | 15 marzo 2024 | 30 305 |

| com.astro.dscvr | Esploratore astronomico | 31ae39a7abeea3901a681f847199ed88 | shevabad | 30 maggio 2022 | 6 giugno 2023 | 718 |

| com.shrp.sght | Ambra | b4acfaeada60f41f6925628c824bb35e | kodaslda | 27 febbraio 2022 | 19 agosto 2023 | 19 |

| com.cryptopulsing.browser | Criptopulsazione | e165cda25ef49c02ed94ab524fafa938 | shevabad | 2 novembre 2022 | 6 giugno 2023 | 790 |

| com.brnmth.mtrx | Matrice cerebrale | — | kodaslda | 27 aprile 2022 | 6 giugno 2023 | 259 |

Secondo VirusTotal, a luglio 2024, nessuna soluzione di sicurezza ha rilevato la natura dannosa di nessuna di queste applicazioni.

Il rapporto dei ricercatori si è concentrato principalmente sull’app AirFS, disponibile sul Google Play Store per due anni, aggiornata il 15 marzo 2024 e con il maggior numero di download (più di 30.000). Secondo la descrizione l’applicazione sarebbe stata destinata alla condivisione di file.

Le nuove applicazioni dannose funzionavano in più fasi: dropper, downloader e kernel, proprio come le versioni precedenti di Mandrake, descritte dagli specialisti di Bitdefender. Tuttavia, a differenza della campagna precedente, in cui il dropper si trovava in un file .dex, le nuove versioni nascondevano l’attività dannosa della prima fase all’interno della libreria nativa libopencv_dnn.so, che è più difficile da analizzare e rilevare il malware rispetto a . file dex.

Inoltre, per rendere più difficile il rilevamento del malware, la libreria nativa della prima fase è stata fortemente offuscata utilizzando l’offuscatore OLLVM. Il suo compito principale era decrittografare e caricare la seconda fase (bootloader).

Dato che Android 13 ha introdotto la funzionalità Impostazioni limitate, che impedisce alle app non scaricate dallo store ufficiale di richiedere direttamente autorizzazioni pericolose, l’installazione è stata eseguita utilizzando un programma di installazione del pacchetto “session”.

I ricercatori affermano che oltre a quanto sopra, Mandrake può controllare il dispositivo su cui è in esecuzione per rilevare eventuali segni di sandbox noti, nonché strumenti di debug, è in grado di determinare il paese dell’utente e il suo operatore di telefonia mobile, nonché di “vedere” il set delle applicazioni installate. Nella nuova versione il numero dei controlli di emulazione (per impedire l’esecuzione nell’ambiente di analisi) è aumentato notevolmente.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…