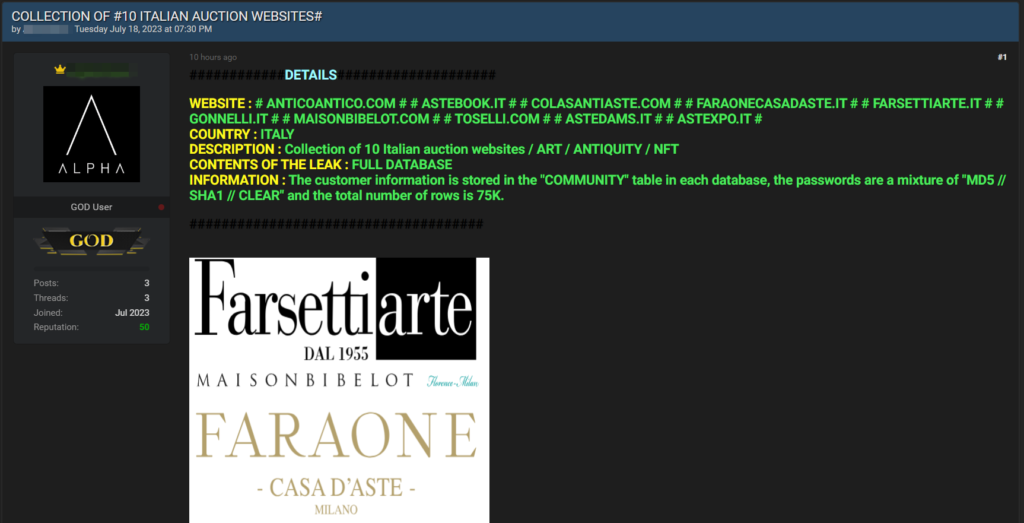

E’ stato pubblicato nella giornata di ieri – da parte della cybergang AlphaTeam – un post all’interno di un famigerato forum underground, che riporta la rivendicazione di diffusi attacchi informatici a diverse aziende italiane.

Sono 10 i siti in questione riportati dalla cyber gang e sono i seguenti:

La gang riporta quanto segue : “DESCRIZIONE : Elenco di Database, Tabelle e Colonne. PS: Tutti i siti web nel post hanno la stessa architettura di database Quindi useremo #GONNELLI.IT# come esempio.“

Ancora non sappiamo se i dati in possesso della gang risultano dei rispettivi proprietari, anche perché non è ancora presente all’interno dei loro siti nessun comunicato stampa relativamente all’accaduto.

Viene pubblicato un samples, presumibilmente relativo alla tabella degli utenti e sembra che si tratti del medesimo CMS utilizzato da tutte le aziende violate.

Ricordiamo che il forum underground in questione risulta accessibile senza autenticazione sul clear web, pertanto le informazioni pubblicate risultano di carattere pubblico.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

I “forum underground” sono comunità online nascoste e private in cui i criminali informatici si incontrano per condividere conoscenze, scambiare informazioni sensibili e collaborare in attività illegali legate alla cybercriminalità. Questi forum sono accessibili solo a membri selezionati o tramite invito, e spesso richiedono un alto livello di conoscenza tecnica per poter partecipare.

Nei forum underground, i criminali informatici possono discutere di varie attività illegali, come hacking, truffe, furto di dati, vendita di informazioni sensibili, sviluppo e distribuzione di malware, traffico di strumenti e servizi illegali, e molto altro. Questi forum offrono un ambiente in cui i criminali possono condividere esperienze, vendere o scambiare informazioni o strumenti, e pianificare attacchi informatici o altre attività criminali.

Gli argomenti trattati in questi forum possono includere tecniche avanzate di hacking, vulnerabilità di sistemi informatici, metodi per eludere le misure di sicurezza, strategie di phishing, mercati neri digitali e molto altro. I membri dei forum underground possono anche offrire servizi illegali, come hacking su commissione, vendita di dati rubati, carte di credito clonate o strumenti per attacchi informatici.

Le autorità di sicurezza informatica e le forze dell’ordine monitorano costantemente questi forum e cercano di infiltrarsi per identificare e arrestare i criminali informatici. Tuttavia, i forum underground sono spesso in costante evoluzione e possono spostarsi o cambiare rapidamente per eludere la sorveglianza. Ultimo esempio è la chiusura del forum Breach Forums, che aveva sostituito un altro forum chiamato Raid Forums che era stato chiuso da una operazione internazionale in precedenza.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…