Un nuovo attacco phishing sfrutta una funzionalità di recupero di Microsoft Word per aggirare i sistemi di sicurezza, utilizzando documenti Word danneggiati come allegati email. Questi file, appositamente corrotti, riescono a eludere i controlli di sicurezza ma possono essere recuperati con facilità dagli utenti tramite Word, rendendoli uno strumento efficace per i cybercriminali.

Secondo ANY.RUN, gli attaccanti hanno perfezionato una tecnica che unisce astuzia e precisione: i file danneggiati non vengono identificati come pericolosi dagli antivirus, ma appaiono come “puliti” o “non trovati”. Una volta aperti, Word avvisa l’utente che il file contiene contenuti illeggibili e offre un’opzione di recupero. Una volta recuperato, il documento mostra un QR code che, se scansionato, reindirizza l’utente a un sito di phishing che imita una pagina di login di Microsoft, per rubare le credenziali.

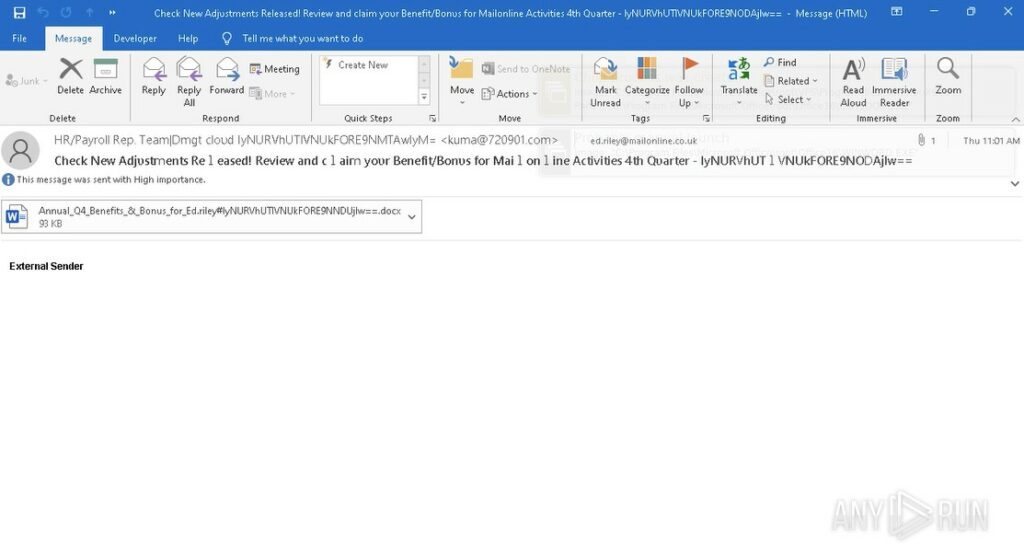

Questa campagna, attiva da mesi, si concentra su email mascherate da comunicazioni aziendali di risorse umane o dipartimenti finanziari, con temi allettanti come bonus o benefici per i dipendenti. Gli allegati riportano nomi come:

Annual_Benefits_&_Bonus_for_[name].docxBenefits_&_Bonus_for_[name].docx.binDue_&_Payment_for_[name].docx.binUn elemento ricorrente nei file è una stringa codificata in base64, decodificata come “##TEXTNUMRANDOM45##”, che potrebbe essere un identificativo generato casualmente per personalizzare l’attacco.

Il successo di questa tecnica risiede nella sua capacità di sfruttare la curiosità e l’urgenza delle vittime, ma anche nella difficoltà per i sistemi di sicurezza di rilevare minacce che non contengono codice malevolo, bensì si limitano a visualizzare un QR code. Questa strategia ha ottenuto tassi di rilevamento bassissimi su piattaforme come VirusTotal, dove la maggior parte degli antivirus restituisce risultati “clean” per questi file.

L’uso di documenti corrotti rappresenta un’evoluzione rispetto alle classiche campagne phishing. Pur mantenendo obiettivi tradizionali, come il furto di credenziali, introduce un nuovo livello di elusione che rende ancora più difficile il rilevamento automatico. Questo attacco si inserisce in un trend più ampio, che vede crescere l’uso di quishing (phishing tramite QR code) e file manipolati per confondere i sistemi di sicurezza.

Si sottolinea l’importanza di regole semplici ma efficaci per proteggersi: evitare di aprire allegati da mittenti sconosciuti, verificare sempre la legittimità di email sospette e segnalare eventuali anomalie agli amministratori di rete.

Questo attacco dimostra quanto velocemente i criminali informatici possano adattarsi per aggirare anche le tecnologie di sicurezza più avanzate. Un singolo click può aprire le porte a gravi conseguenze, dal furto di dati sensibili alla compromissione delle infrastrutture aziendali. Le soluzioni di sicurezza tecnologiche sono fondamentali per proteggere le infrastrutture, ma senza una consapevolezza adeguata da parte degli utenti, il rischio di compromissione rimane elevato. Unire protezione tecnica e formazione continua è l’unica strategia efficace per fronteggiare le minacce in costante mutamento e ridurre al minimo i rischi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…