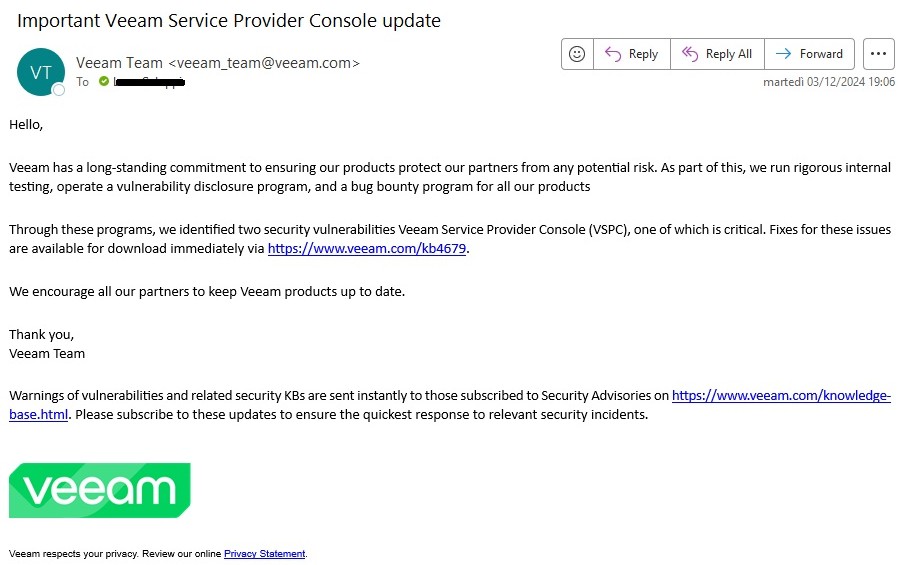

Veeam ha annunciato il rilascio di aggiornamenti di sicurezza per correggere una vulnerabilità critica nella Service Provider Console (VSPC), identificata come CVE-2024-42448. Questo bug potrebbe consentire l’esecuzione remota di codice (RCE) su istanze vulnerabili, rappresentando un rischio significativo per le infrastrutture interessate.

La vulnerabilità, che presenta un punteggio CVSS di 9.9 su 10, è stata scoperta durante test interni. Secondo l’avviso rilasciato da Veeam, il problema si manifesta quando un agente di gestione autorizzato sulla macchina del server VSPC può essere sfruttato per eseguire codice da remoto sul sistema.

Un’ulteriore vulnerabilità, CVE-2024-42449 (CVSS 7.1), potrebbe consentire il furto di un hash NTLM dell’account di servizio del server VSPC e l’eliminazione di file presenti sul sistema.

Entrambe le vulnerabilità riguardano VSPC 8.1.0.21377 e tutte le versioni precedenti delle serie 7 e 8. Per mitigare il rischio, Veeam ha rilasciato la versione 8.1.0.21999, l’unica soluzione disponibile al momento. Non sono stati forniti workaround o mitigazioni alternative.

Le vulnerabilità nei prodotti Veeam sono frequentemente prese di mira da attori malevoli per attività come il dispiegamento di ransomware. Di conseguenza, è fondamentale aggiornare immediatamente le istanze VSPC per prevenire potenziali attacchi che potrebbero compromettere la sicurezza dei dati e l’integrità operativa.

Per contenere i rischi associati, Veeam raccomanda le seguenti azioni:

In un panorama digitale sempre più complesso e minacciato, vulnerabilità come quelle identificate nei prodotti Veeam sottolineano l’importanza di un approccio proattivo alla sicurezza informatica. La tempestiva applicazione degli aggiornamenti e una rigorosa gestione degli accessi sono strumenti essenziali per proteggere i propri sistemi da potenziali attacchi.

Rimanere al passo con le patch di sicurezza non è solo una buona pratica, è un obbligo ineludibile. Ogni aggiornamento è una linea di difesa vitale per salvaguardare l’integrità delle infrastrutture e per evitare interruzioni devastanti che potrebbero mandare in tilt l’intera organizzazione. Non applicare le patch in tempo significa esporsi a rischi altissimi, mettendo a repentaglio l’intera operatività aziendale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…