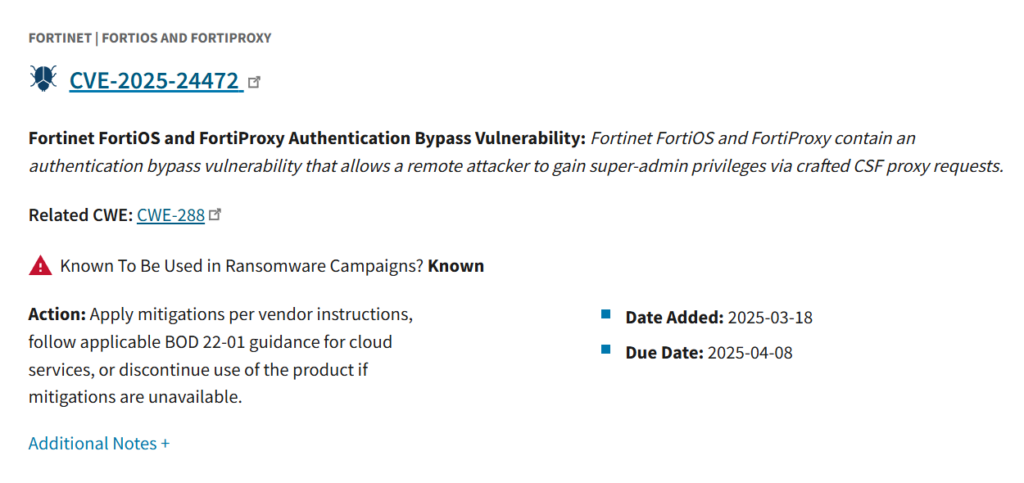

La Cybersecurity and Infrastructure Security Agency (CISA) ha emesso un avviso di sicurezza critico riguardante una vulnerabilità di bypass dell’autenticazione nei sistemi FortiOS e FortiProxy di Fortinet. La vulnerabilità, identificata come CVE-2025-24472, è attualmente sfruttata attivamente in campagne ransomware, rendendola una minaccia significativa per le organizzazioni che utilizzano questi prodotti.

Pertanto è importante assicurarsi che i prodotti Fortinet siano correttamente aggiornati e in caso contrario procedere con l’applicazione delle patch.

La falla di sicurezza, che ha ottenuto un punteggio CVSS di 8,1, consente ad aggressori remoti di ottenere privilegi di super amministratore attraverso richieste proxy CSF contraffatte, senza richiedere l’interazione dell’utente. Secondo l’avviso pubblicato da Fortinet: “Una vulnerabilità di bypass dell’autenticazione mediante un percorso o canale alternativo che interessa FortiOS e FortiProxy potrebbe consentire a un aggressore remoto di ottenere privilegi di super amministratore tramite richieste proxy CSF contraffatte.”

Questa vulnerabilità riguarda le seguenti versioni dei prodotti Fortinet:

Uno sfruttamento riuscito di questa vulnerabilità potrebbe fornire agli attaccanti pieno accesso amministrativo ai sistemi compromessi. Le potenziali conseguenze includono:

Questo livello di compromissione rende la vulnerabilità particolarmente pericolosa, soprattutto nel contesto delle operazioni ransomware.

La CISA ha invitato tutte le organizzazioni a implementare immediatamente le misure di mitigazione suggerite dal fornitore. Fortinet ha rilasciato le seguenti patch per correggere la vulnerabilità:

Per le organizzazioni che non possono applicare subito l’aggiornamento, Fortinet raccomanda di:

La vulnerabilità CVE-2025-24472 è stata inserita nel catalogo KEV (Known Exploited Vulnerabilities) del CISA, una lista di vulnerabilità confermate come sfruttate attivamente. Il CISA raccomanda a tutte le organizzazioni di dare priorità alla correzione delle vulnerabilità presenti nel catalogo KEV per ridurre il rischio di compromissioni.

L’utilizzo del catalogo KEV come riferimento nella gestione delle vulnerabilità aiuta a identificare e risolvere tempestivamente le falle di sicurezza più critiche, proteggendo le infrastrutture IT da attacchi mirati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…