I rappresentanti della Trend Micro Zero Day Initiative (ZDI) hanno annunciato i principali obiettivi e premi per il prossimo concorso hacker Pwn2Own, che si terrà a dicembre.

È stata inoltre introdotta una nuova categoria competitiva, in cui i ricercatori si intrometteranno in un ambiente che imita un tipico ufficio domestico.

Il prossimo Pwn2Own si svolgerà dal 6 all’8 dicembre 2022 in Canada. Questa volta, l’evento non si terrà contemporaneamente alla conferenza, quindi ZDI ha deciso di rimborsare ai partecipanti con 3.000 dollari in spese di viaggio per incoraggiare il maggior numero possibile di esperti a partecipare di persona a Pwn2Own.

Tuttavia, come negli anni precedenti, i cacciatori di bug potranno competere da remoto e i dipendenti ZDI a Toronto eseguiranno gli exploit per loro.

La competizione di quest’anno avrà un montepremi totale di oltre un milione di dollari, inoltre i partecipanti riceveranno premi aggiuntivi per exploit che prendono di mira telefoni cellulari, router wireless, hub domestici intelligenti, altoparlanti intelligenti, stampanti e dispositivi NAS.

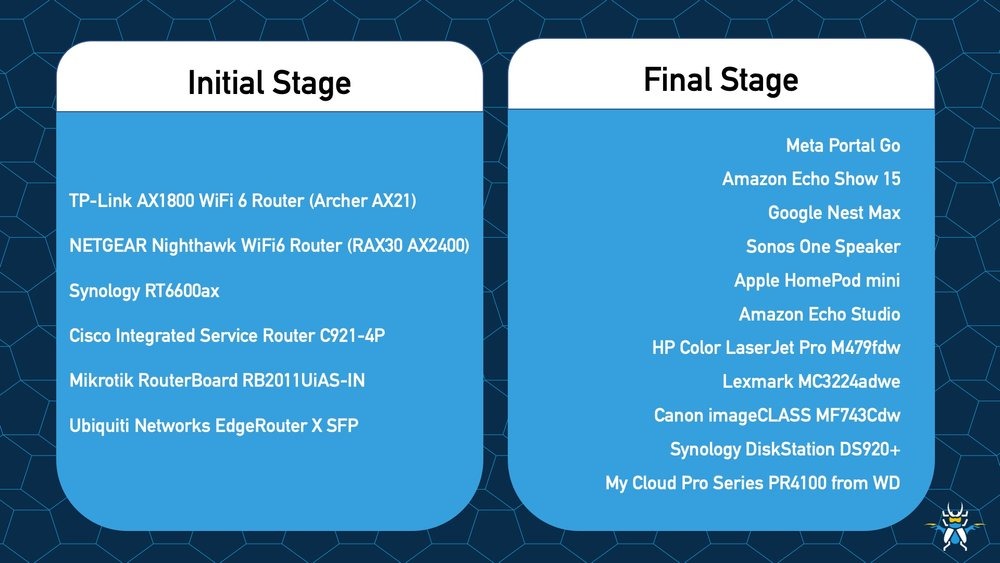

È stato anche rivelato che una nuova categoria chiamata “The SOHO Smashup” apparirà su Pwn2Own quest’anno, dove i membri possono guadagnare fino a 100.000 dollari. In questa categoria, ai ricercatori verrà chiesto di hackerare un ambiente che imita un tipico ufficio domestico. In sostanza, l’obiettivo è hackerare il router tramite l’interfaccia WAN e quindi passare alla rete locale, dove dovrai compromettere qualsiasi altro dispositivo a tua scelta (ad esempio una stampante, NAS e così via).

Nella prima fase, i partecipanti potranno cimentarsi nell’hacking dei router TP-Link, Netgear, Synology, Cisco, MikroTik o Ubiquity. Nella seconda fase, potranno scegliere come target da un lungo elenco di dispositivi, inclusi Meta, Amazon, Google, Sonos, Apple, HP, Lexmark, Canon, Synology e prodotti WD IoT.

Sebbene questa versione di Pwn2Own non sia più chiamata Pwn2Own Mobile, i telefoni cellulari sono ancora l’obiettivo più interessante per i membri dal punto di vista finanziario.

Quindi, i ricercatori possono guadagnare fino a 250.000 dollari se dimostrano un hack di successo dell’iPhone 13 di Apple o del Pixel 6 di Google. L’hacking del Samsung Galaxy S22 potrebbe far guadagnare ai membri altri 50.000 dollari.

Inoltre, viene offerto un premio in denaro fino a 60.000 dollari per exploit su altoparlanti intelligenti e hub per la casa intelligente. I target di questa categoria sono Sonos One, Apple HomePod Mini, Amazon Echo Studio, Meta Portal Go, Amazon Echo Show 15 e Google Nest Hub Max.

Inoltre, i partecipanti potranno ricevere fino a 40.000 dollari per gli exploit Synology e WD NAS, nonché da 5.000 a 30.000 dollari per le vulnerabilità sui router. Gli exploit della stampante saranno valutati fino a 20.000 dollari.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…