Dall’inizio del 2023, il ransomware Akira ha compromesso le reti di oltre 250 organizzazioni e raccolto circa 42 milioni di dollari in riscatti, secondo una dichiarazione congiunta di FBI, CISA, Centro europeo per la criminalità informatica (EC3) di Europol e National Cyber Security Centro dei Paesi Bassi (NCSC-NL).

Il ransomware Akira è emerso a marzo 2023 e ha rapidamente guadagnato notorietà, attaccando vittime in vari settori in tutto il mondo. Nel giugno 2023, gli sviluppatori del malware avevano creato un ransomware Linux per le macchine virtuali VMware ESXi, ampiamente utilizzate negli ambienti aziendali.

Secondo gli esperti, gli operatori di Akira richiedono in media alle vittime un riscatto che varia da 200.000 a diversi milioni di dollari, a seconda delle dimensioni dell’organizzazione hackerata. Come riferiscono ora le forze dell’ordine, a partire dal 1° gennaio 2024, il gruppo ha attaccato 250 organizzazioni in Nord America, Europa e Australia e ha chiesto alle vittime un riscatto per circa 42 milioni di dollari.

Ad esempio, nel dicembre 2023, i rappresentanti di Akira hanno segnalato un attacco ai sistemi Nissan in Australia e Nuova Zelanda e la società ha successivamente confermato una fuga di dati di 100.000 persone. Akira ha recentemente violato anche l’Università di Stanford, che il mese scorso aveva avvertito di una violazione dei dati che avrebbe interessato le informazioni personali di 27.000 persone.

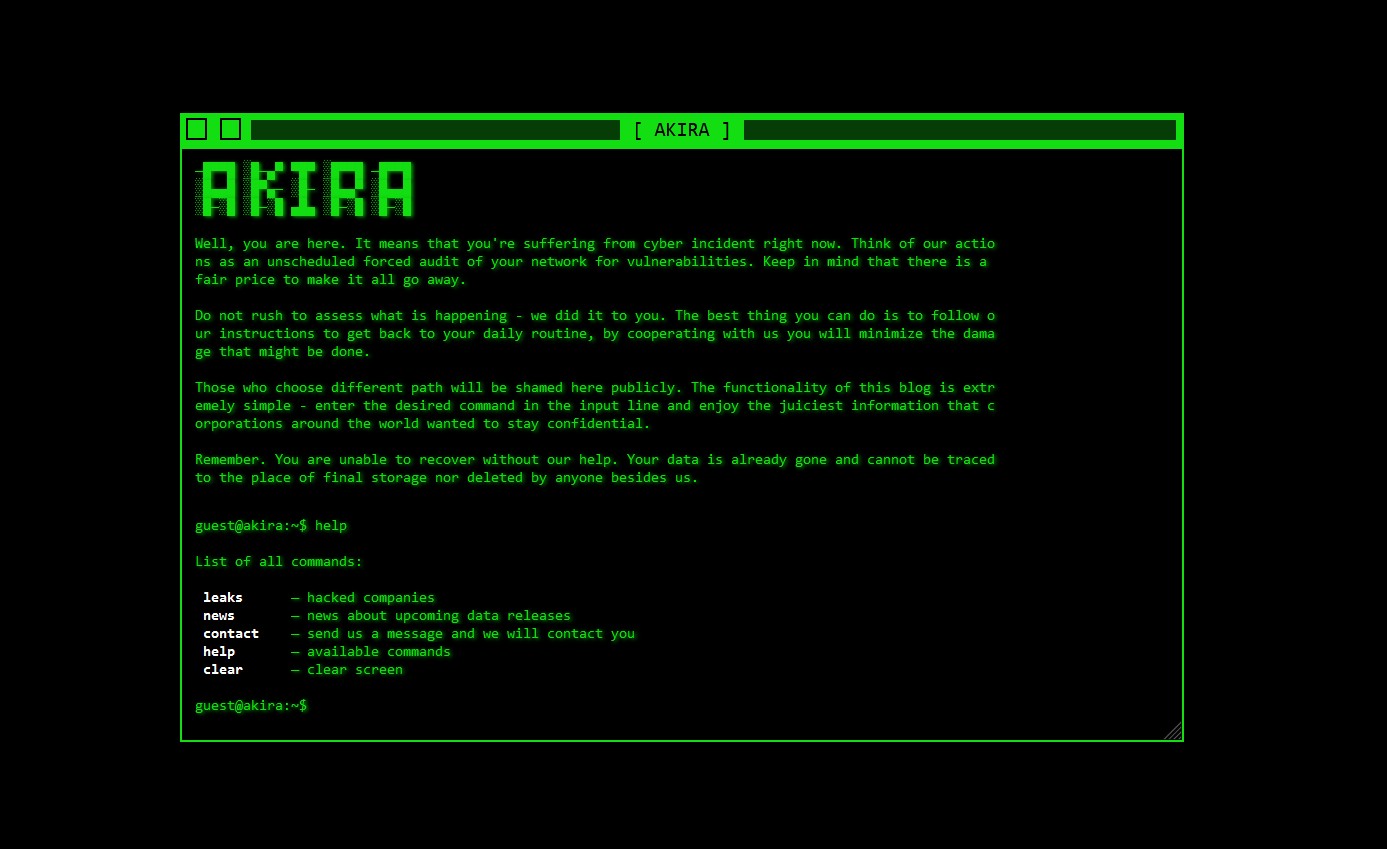

In totale, dalla sua nascita nel 2023, il gruppo ha segnalato attacchi contro più di 230 organizzazioni sul suo sito web nella underground. Le forze dell’ordine hanno incluso gli indicatori di compromissione (IoC) di Akira nel loro rapporto, nonché informazioni sulle tattiche e sui metodi utilizzati dal gruppo che sono stati identificati durante le indagini dell’FBI a partire dal febbraio 2024.

Pertanto, è stato riferito che per l’accesso iniziale alle reti prese di mira, gli operatori del malware prendono di mira i servizi VPN privi di autenticazione a più fattori, utilizzando principalmente vulnerabilità note nei prodotti Cisco (come CVE-2020-3259 e CVE-2023-20269). Inoltre, gli hacker utilizzano spesso il Remote Desktop Protocol (RDP), lo spear phishing e credenziali valide per accedere agli ambienti delle vittime.

Per aumentare i privilegi, gli aggressori utilizzano soluzioni come Mimikatz e LaZagne, mentre Windows RDP viene utilizzato principalmente per gli spostamenti laterali all’interno della rete della vittima. L’esfiltrazione dei dati viene effettuata utilizzando FileZilla, WinRAR, WinSCP e RClone.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…