L’attacco ransomware “distribuito”, che ha utilizzato il software Kaseya per infettare moltissime organizzazione attraverso un aggiornamento software, sta per iniziare ad essere più chiaro rispetto alle notizie frastagliate che si sono acquisite nella giornata di venerdì fino a domenica.

L’azienda Kaseya sta gestendo la crisis management in modo esemplare e con la massima trasparenza, mettendo a disposizione di tutti una pagina web nella quale riporta ora per ora le evoluzione dell’attività di analisi e cosa sta facendo per arginare la situazione.

Oltre a moltissimi ricercatori di sicurezza che stanno studiando l’accaduto, l’azienda ha ingaggiato FireEye Mandiant IR per le indagini forensi che risultano in corso.

“I nostri sforzi congiunti non hanno identificato alcun nuovo IoC da ieri e abbiamo implementato il nostro strumento di rilevamento delle compromissioni presso centinaia di clienti. A questo punto, nessun “Falso Positivo” è stato segnalato dagli utenti.”

Anche se la pista dello zeroday sembra come vedremo dopo, l’ipotesi più plausibile

Da venerdì pomeriggio, Mark Loman di Sophos è impegnato nello studio della portata dell’impatto dell’attacco ransomware distribuito, attraverso la piattaforma di gestione remota di Kaseya VSA e ne ha imparato abbastanza per dire senza riserve: questo è il più grande attacco ransomware che abbia mai visto visto.

“La particolarità di questo attacco è che gli avversari hanno sfruttato quello che ora sembra essere un exploit zero day per ottenere l’accesso per emettere comandi e inviare codice alle vittime”

afferma Loman, direttore tecnico di Sophos.

“E ciò che è interessante, è che l’attaccante ha fatto alcune ricerche per tentare di aggirare i controlli di sicurezza assicurandosi che il suo payload sia offuscato, assicurandosi che funzioni bene. Questo fa capire che gli attaccanti hanno una vasta conoscenza sul software Kaseya.”

Dalla visibilità di Sophos sui propri clienti, rileva l’impatto di oltre 70 fornitori di servizi gestiti, con il risultato di più di 350 singole aziende sono state colpite. Ma Loman si aspetta che questo numero sia molto più grande, con un impatto su migliaia di organizzazioni in tutto il mondo.

La consegna del ransomware avviene tramite un aggiornamento software automatico utilizzando Kaseya VSA. L‘autore dell’attacco interrompe immediatamente l’accesso dell’amministratore a VSA, quindi aggiunge un’attività denominata “Kaseya VSA Agent Hot-fix”.

Questo falso aggiornamento viene quindi distribuito in tutta il sistema, anche sui sistemi con client MSP, poiché si tratta di un falso aggiornamento dell’agent di gestione. Questo aggiornamento dell’agent di gestione è in realtà il ransomware REvil. Per essere chiari, ciò significa che le organizzazioni che non sono clienti di Kaseya, con molto probabilità sono crittografate.

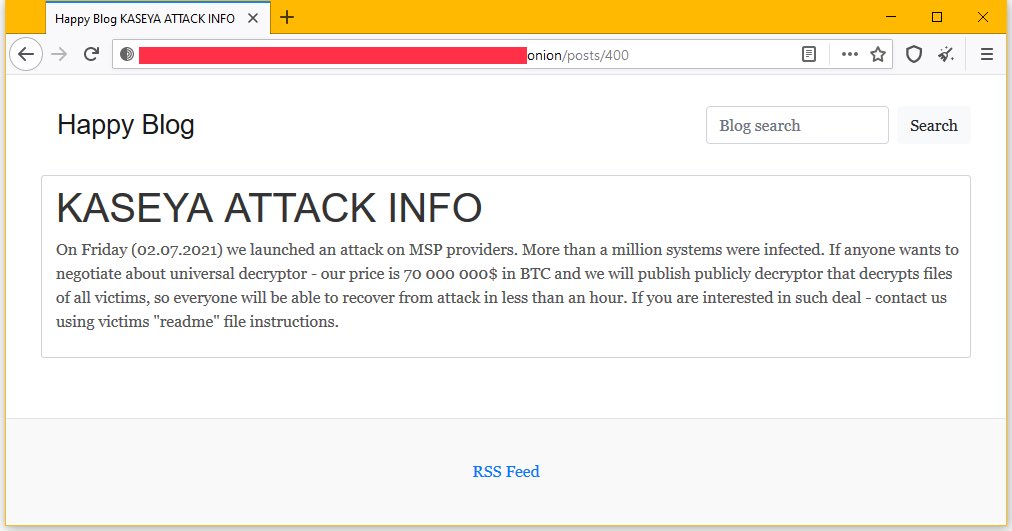

REvil intanto ha pubblicato sul suo “Happy Blog” (nascosto nella rete Onion), uno strumento di decifrazione universale, per una cifra di 70 milioni di dollari, che permetterà di sbloccare qualsiasi vittima raggiunta dall’attacco di Kaseya.

Gli estorsori affermano che “tutti saranno in grado di riprendersi dall’attacco in meno di un’ora”. I ricercatori di sicurezza hanno precedentemente notato che REvil sembrava chiedere un riscatto separato per ogni singola macchina crittografata (avevamo visto alcuni riscatti di 5 milioni di dollari nelle giornate di ieri e di sabato) e non in base all’organizzazione. Il riscatto per ogni singolo computer crittografato è stato fissato a 45.000 dollari, anche se poi il prezzo fatto per l’universal decryptor ha tenuto conto di una “economia di scala”.

Ciò imposterebbe l’importo totale del riscatto richiesto dagli estorsori a oltre 45 miliardi di dollari, se oltre 1 milione di computer sono stati crittografati come richiesto.

Come avevamo anticipato nella mattinata di Domenica, che la Coop Sweden ha dovuto chiudere immediatamente 800 supermercati annunciando sabato:

“Uno dei nostri subappaltatori è stato bersaglio di un attacco informatico, motivo per cui la nostra attività non è più redditizia e dobbiamo chiudere”.

Il gruppo spera di tenere sotto controllo il problema rapidamente e di poter riaprire le filiali.

La catena di supermercati non ha fornito altri dettagli sull’attacco informatico. Coop Sweden non ha rivelato il nome del subappaltatore coinvolto o come l’azienda sia stata violata. Tuttavia, la consociata svedese della società di software Visma ha annunciato venerdì che il problema è correlato ad un grave attacco informatico alla società IT statunitense Kaseya.

Le reti informatiche di quasi 200 aziende sono state “crittografate” durante l’attacco, secondo la società di consulenza sulla sicurezza informatica Huntress Labs, e stiamo assistendo giorno dopo giorno alle vittime di questo violento attacco cyber, che sembra frutto della famigerata cyber-gang REvil, della quale abbiamo parlato molto su queste pagine nei mesi scorsi.

Fonte

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…