Come avevamo riportato qualche giorno fa, c’è stato uno scambio di aziende da parte dei criminali informatici di LockBit, che hanno confuso l’Agenzia delle Entrate per la GESIS srl.

Come RHC avevamo ipotizzato tale scambio di azienda quasi all’inizio del presunto incidente informatico, rilevando che non erano presenti dati all’interno dei samples pubblicati da LockBit che si riferivano all’Agenzia delle Entrate, ma solo dei documenti di identità.

Infatti la GESIS ha immediatamente fatto chiarezza riportando un comunicato stampa dove spiegava che i dati esfiltrati da LockBite non erano afferenti all’Agenzia, ma alle loro infrastrutture telematiche.

LockBit, nella notte pubblica 47GB di dati, oltre all’alberatura dei file esfiltrati dall’azienda.

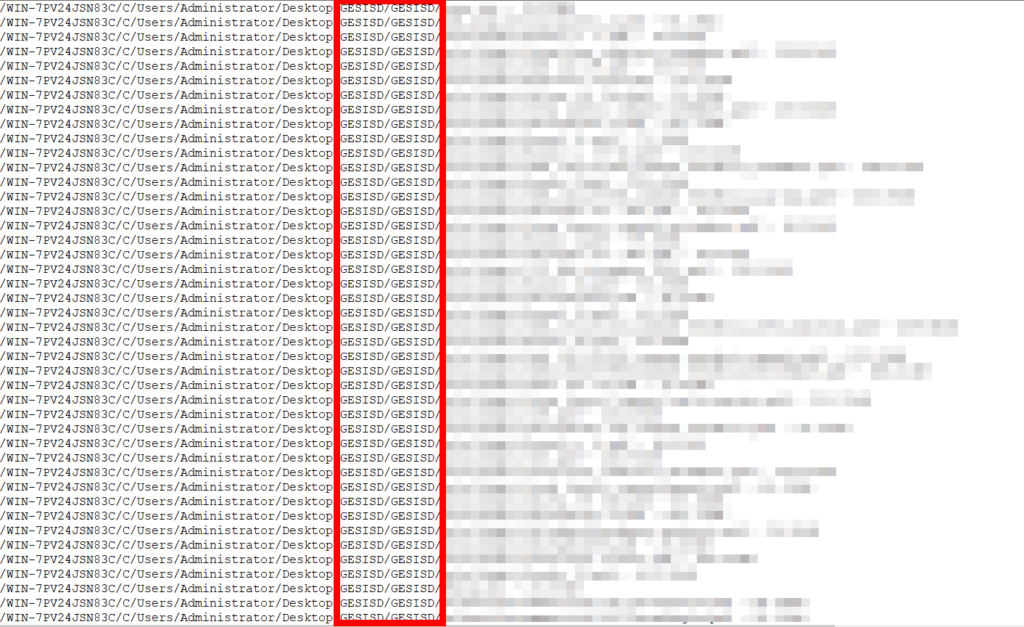

Come possiamo vedere dall’immagine sopra riportata, in tutto il “filetree.txt”, rimane presente l’alberatura “/WIN-7PV24JSN83C/C/Users/Administrator/Desktop/GESISD/GESISD/”.

Questo conferma che si è trattato di una PDL dell’azienda GESIS che è stata violata, prelevando dal suo interno i dati, tra i quali i samples pubblicati da LockBit nel post dell’Agenzia delle Entrate.

Inoltre, il nome della macchina “WIN-7PV24JSN83C” non risulta rispetto a standard dell’Agenzia delle Entrate che invece riporta il codice fiscale.

Stiamo ancora analizzando i file per avere una completa certezza, ma tutto lascia presumere quanto già in precedenza riportato, ovvero uno scambio di azienda.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione, saremo lieti di pubblicarla con uno specifico articolo. Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…