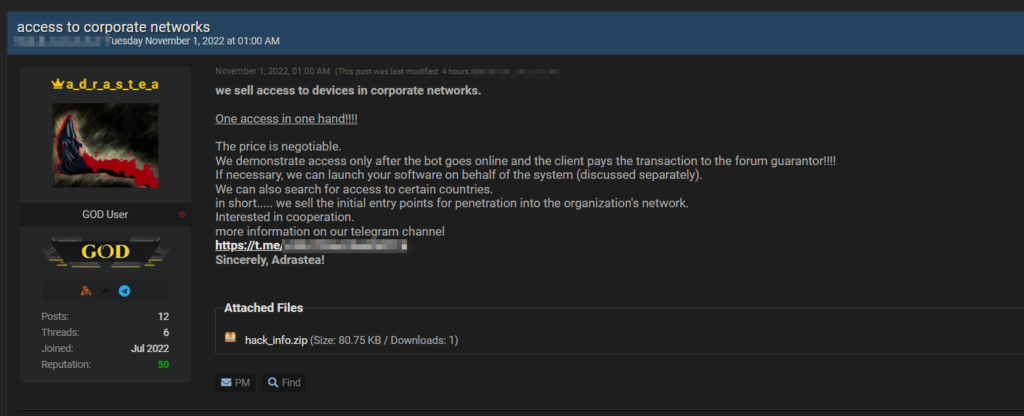

Il gruppo Adrastea, che abbiamo incontrato recentemente negli attacchi informatici alla MBDA e al Ministero della difesa italiano, vende dei nuovi accessi ad aziende corporate, attraverso il famigerato forum underground Breach Forums.

Ricordiamo che Adrastea, si sono auto proclamati in un post: “…un gruppo di specialisti e ricercatori indipendenti nel campo della sicurezza informatica” e al momento vendono “punti di ingresso iniziali per la penetrazione nella rete dell’organizzazione.”

All’interno del post viene riportato quanto segue:

Vendiamo l'accesso ai dispositivi nelle reti aziendali.

Un accesso in una mano!!!! Il prezzo è trattabile.

Dimostriamo l'accesso solo dopo che il bot è online e il cliente paga la transazione al garante del forum!!!!

Se necessario, possiamo lanciare il tuo software per conto del sistema (discusso separatamente).

Possiamo anche cercare l'accesso a determinati paesi.

in breve..... vendiamo i punti di ingresso iniziali per la penetrazione nella rete dell'organizzazione.

Interessato alla cooperazione.

maggiori informazioni sul nostro canale Telegram

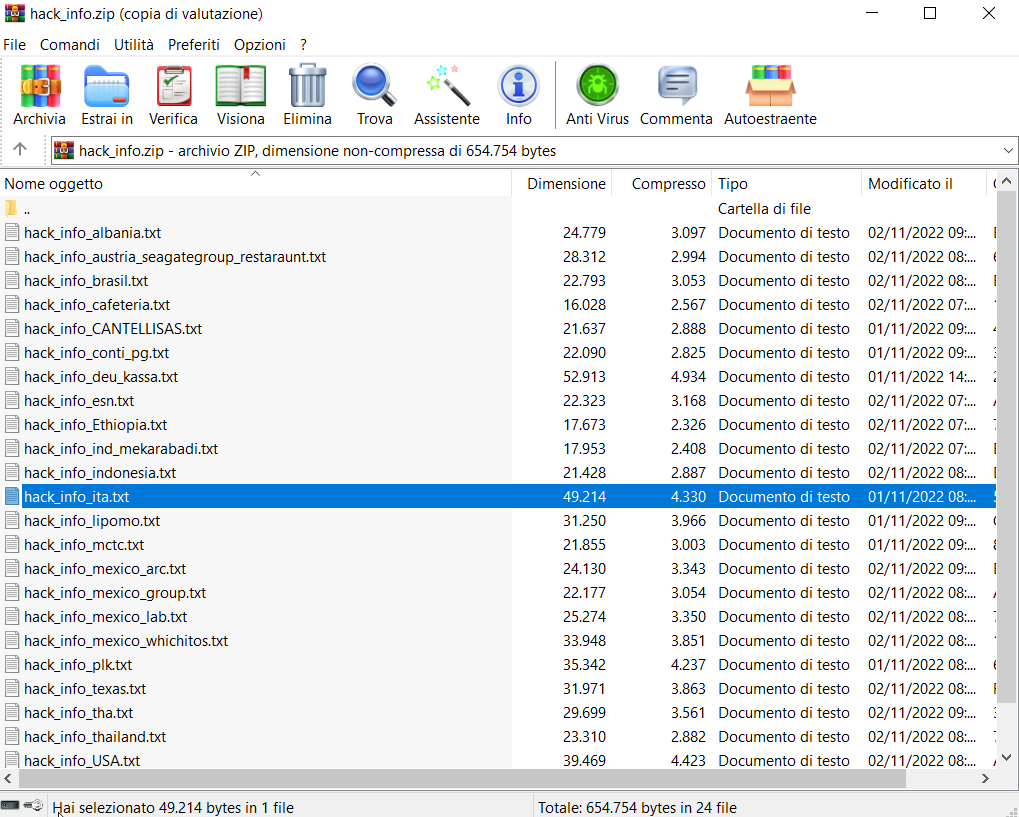

Viene riportato nell’annuncio un allegato, ovvero un file zip nel quale sono presenti una serie di file di testo con le informazioni delle vittime.

Si parla di 24 files, che riportano come informazione il paese dell’azienda violata dove all’interno, troviamo i risultati di una serie di comandi lanciati nella rete della vittima, per attestare che l’accesso è avvenuto correttamente.

In alcuni casi sono presenti i nomi delle macchine presenti nella rete della vittima, i domini Windows, l’esecuzione di comandi per identificare le interfacce di rete, il dump TCP e la lista dei servizi che risultano in running.

La gang riporta che per effettuare transazioni occorre contattarli attraverso telegram e solo dopo l’avvenuto pagamento si procederà alla fornitura dell’accesso.

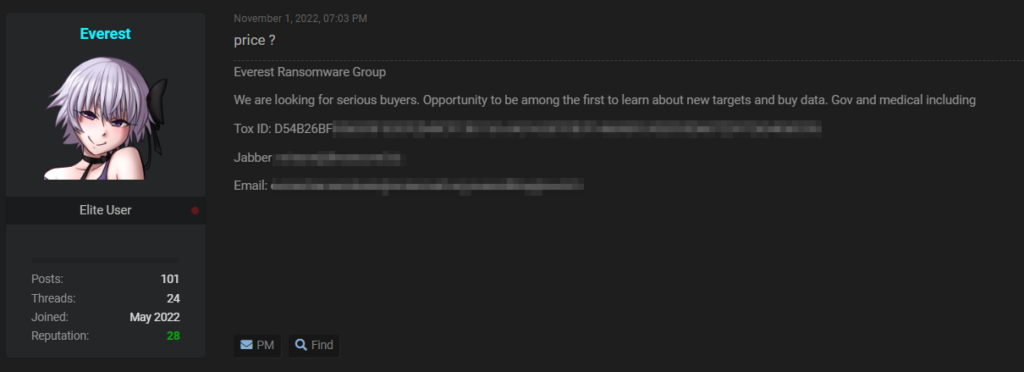

Ovviamente, non è tardata la risposta da parte delle prime gang ransomware interessate al ghiotto bottino. Ricordiamo che i “broker di accesso”, come in questo caso Adrastea, sono una parte della piramide del ransomware as a service (RaaS). Tali “broker” sono molto attenzionati dalle gang ransomware. Questo consente loro di abbreviare la catena di attacco acquistando delle falle di sicurezza rilevate da altri criminali informatici pronte all’uso.

La cybergang Everest ha quindi risposto ad Adrastea con un messaggio che chiedeva il prezzo delle vulnerabilità messe in vendita attraverso questo post:

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…