Autore: P@km4N

Data Pubblicazione: 25/08/2021

Gli utenti Linux hanno una miriade di sistemi operativi gratuiti da utilizzare quando si tratta di penetration test e analisi forensi. Il mondo dell’hacking etico ha continuato ad evolversi, il che è probabilmente uno dei motivi per cui molte persone si trovano attratte da questi campi di controllo sempre di più, anche con l’introduzione delle attività di “bug bounty”, che stanno spopolando in questo periodo.

Per poter svolgere queste attività, sono disponibili diverse distribuzioni e software Linux. Se sei un utente Linux avanzato, molte di queste distribuzioni le conoscerai già, ma se sei una persona alle prime armi, potrebbe essere interessante esplorarle tutte, prima di effettuare la giusta scelta.

In questo articolo, vogliamo effettuare una sintesi di questi sistemi operativi incentrati sui test di sicurezza.

Kali Linux deriva da Debian ed è una delle distribuzioni Linux più popolari e avanzate. Il sistema operativo è disponibile a 32 e 64 bit. Gli utenti che vogliono provare il sistema operativo possono scaricare file ISO e immagini virtuali per Kali Linux.

Kali è un sistema operativo open source gestito da Offensive Security. Il sistema operativo offre oltre 350 strumenti nelle seguenti categorie:

E molto altro ancora. Sicuramente una distribuzione più diffusa nei test di sicurezza.

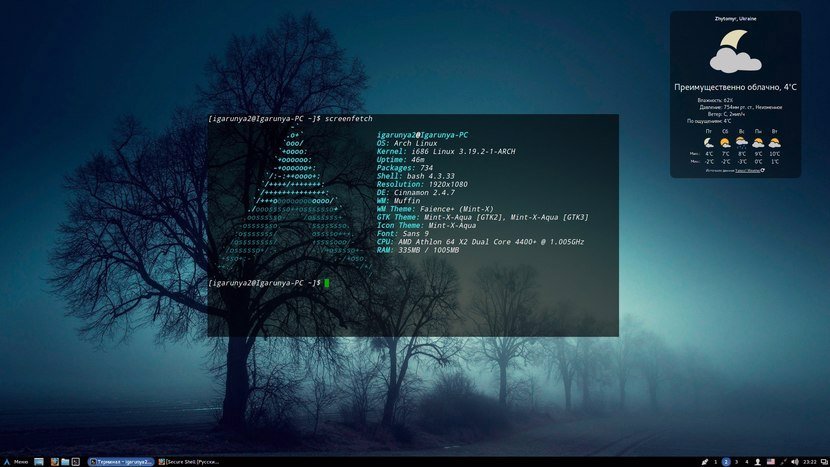

ArchStrike, una distribuzione Linux legata alla sicurezza basata su Arch Linux, è ampiamente utilizzata dai professionisti della sicurezza informatica.

Deriva le sue radici da Arch Linux ed offre una vasta gamma di opzioni quando si tratta di gestione dei pacchetti. La facilità di installazione e rimozione dei pacchetti disponibili rende questo sistema operativo perfetto per gli utenti finali.

Ci sono più di 5000 strumenti disponibili su questo sistema relativi a sfruttamento, ingegneria sociale, spoofing, malware, forza bruta, networking, medicina legale, DDoS ed enumerazione.

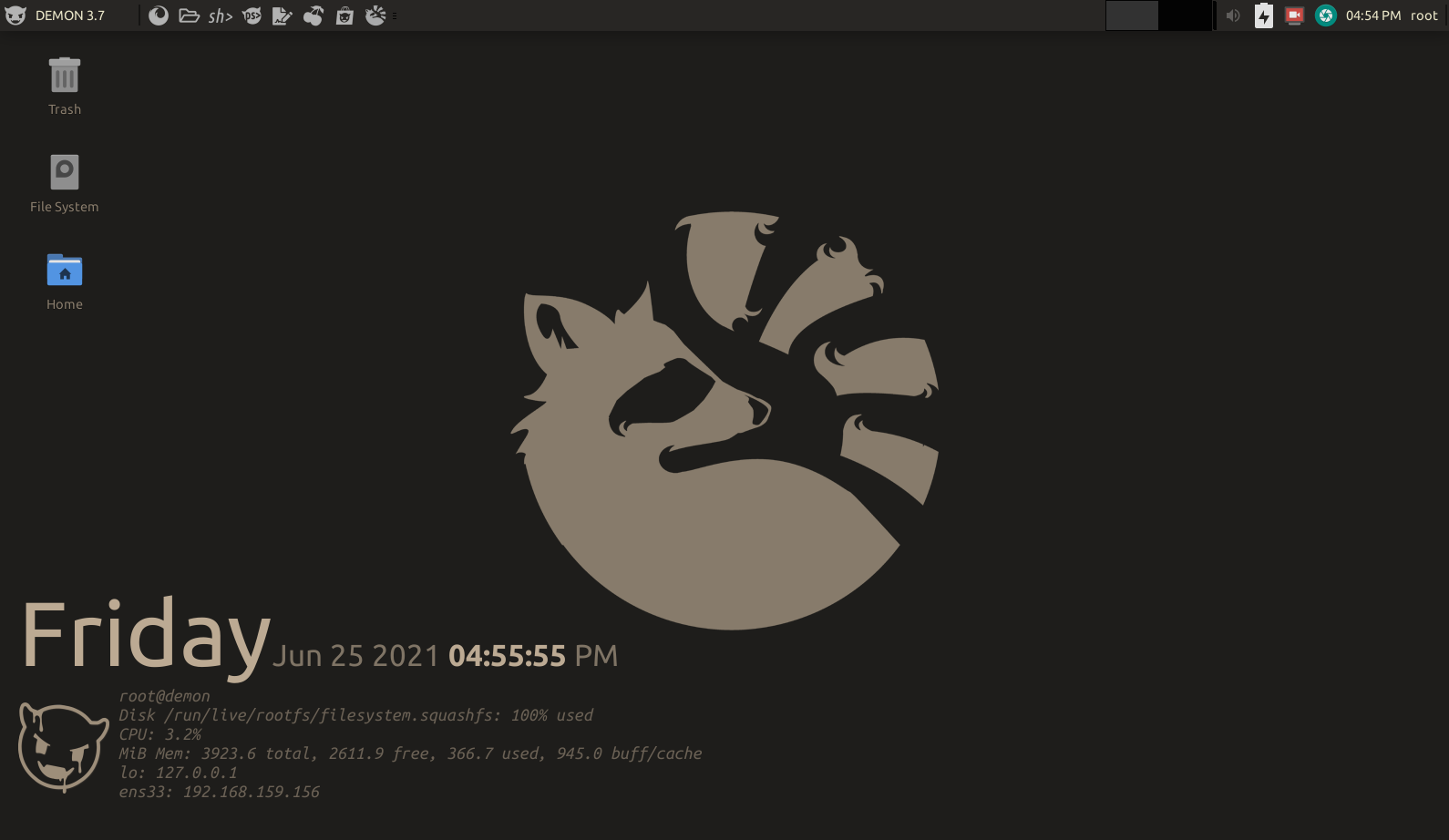

Demon Linux, come suggerisce giustamente il nome, è un sistema operativo basato su Linux comunemente usato per l’hacking etico. Nonostante il suo tema scuro, continua ad essere una distribuzione leggera e facile da usare per i professionisti della sicurezza.

Inoltre, Demon Linux consiste in un semplice design del dock che funziona senza sforzo. Gli utenti possono registrare il proprio desktop e acquisire facilmente schermate dalla barra dei menu di accesso rapido.

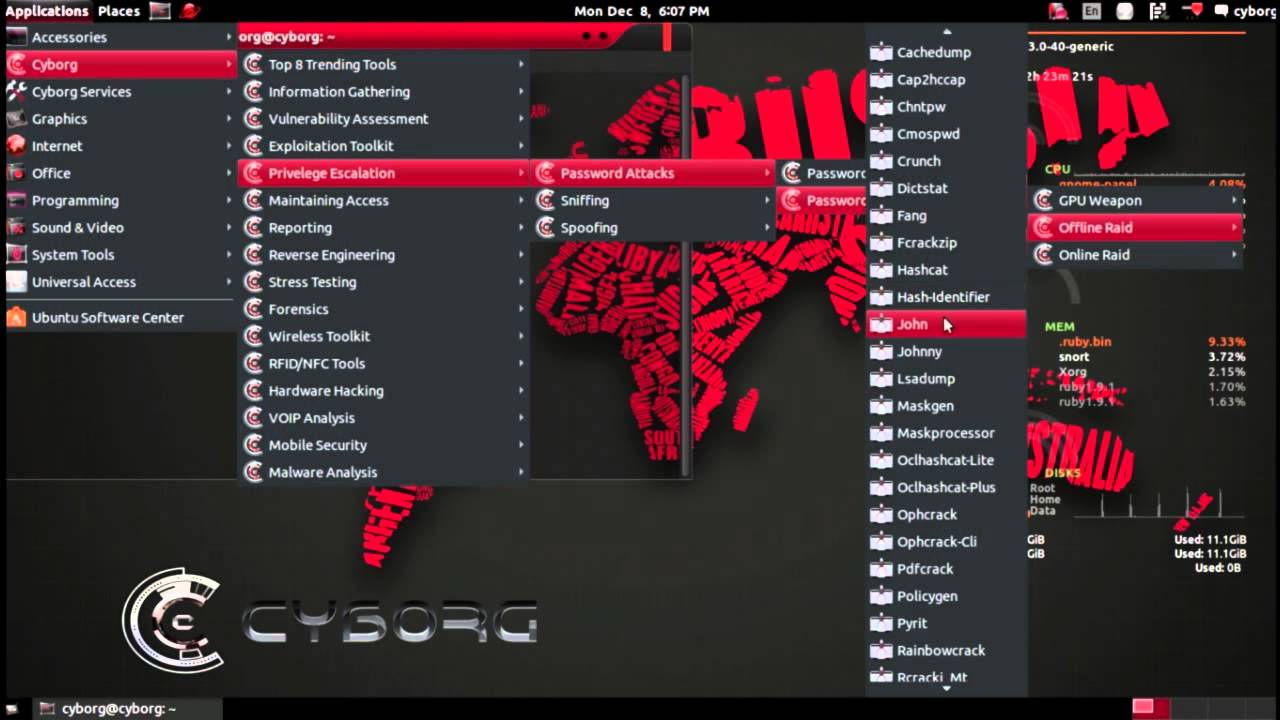

Cyborg Hawk è una distro basata su Ubuntu che ospita più di 750 strumenti open source. Se sei un appassionato di Ubuntu, questo sistema operativo ti farà piacere.

Cyborg Hawk occupa una posizione piuttosto alta nell’elenco dei sistemi operativi di sicurezza e valutazione della rete. Stai tranquillo, puoi persino eseguire test accurati sulla sicurezza mobile e sull’infrastruttura wireless all’interno di questo sistema operativo.

Al contrario, potrebbe non essere buono come Kali; ciononostante fa abbastanza bene il suo lavoro.

Alcune caratteristiche includono:

Cyborg Hawk è un sistema operativo affidabile e stabile, che viene fornito con il proprio repository software.

BackBox è un sistema operativo anche lui open source basato su Ubuntu, che è diventato rapidamente uno dei nomi più popolari nel mondo dell’hacking etico.

Inoltre, fornisce agli utenti un toolkit di analisi di rete, che è molto utile nel mondo dei test di penetrazione. BackBox viene fornito con 70 strumenti. Alcuni strumenti preinstallati comuni includono Metasploit, SQLmap, Aircrack-ng, Nmap, Scapy, w3af e Wireshark, tra molti altri.

Parrot Security, basato su Debian, è fatto su misura per esperti di sicurezza, utenti attenti alla privacy e sviluppatori. Eredita i suoi repository di codice da Debian ed è sviluppato in collaborazione con CAINE. Supporta browser per la privacy e software crittografici come I2P e Tor.

Parrot Security, come sistema operativo, è dotato di un arsenale completo di strumenti per la sicurezza informatica e le indagini forensi. Puoi persino sviluppare i tuoi programmi e mantenere la tua privacy durante la navigazione in Internet. Parrot viene fornito con il desktop MATE (per impostazione predefinita) e offre diversi gusti ai suoi utenti finali.

Parrot viene aggiornato regolarmente, è abbastanza sicuro ed è completamente sandbox. Poiché è open source, puoi visualizzare facilmente il codice sorgente e personalizzarlo secondo le tue esigenze.

Computer Aided Investigative Environment, più comunemente noto come CAINE, è una distro Linux rinomata e popolare che offre un menu grafico e un’interfaccia user-friendly. CAINE Linux trae le sue radici da Ubuntu ed è un grande attore nel mondo delle analisi forensi.

L’interfaccia grafica di CAINE offre un ambiente forense completo, che è possibile integrare con gli strumenti software esistenti. Se stai cercando un rapporto significativo e ben strutturato per aiutarti con un’indagine migliore e favorire la comunicazione con il tuo team, CAINE dovrebbe essere la tua prima scelta.

Alcuni strumenti forensi comuni all’interno di questo sistema operativo includono Autopsy, The Sleuth Kit, Wireshark, PhotoRec, fsstat, RegRipper e tinfoleak.

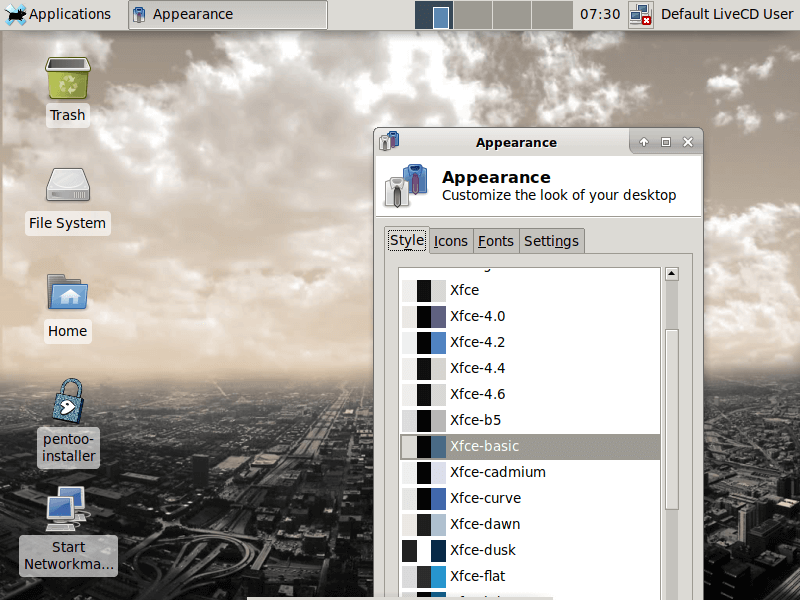

Pentoo è un sistema operativo open source basato su Linux, disponibile in architetture a 32 e 64 bit. Se hai usato Gentoo Linux in passato, troverai Pentoo relativamente facile da installare e usare.

Pentoo è disponibile con un UEFI completo ed è ben equipaggiato con UNetbootin, un software di supporto per l’avvio sicuro. Grazie alla funzionalità di esecuzione live del sistema operativo, puoi eseguirlo direttamente da una chiavetta USB.

Questa distribuzione viene fornita con Xfce come ambiente desktop predefinito. Xfce è un desktop leggero e affidabile e offre un sacco di opzioni personalizzabili. Alcune categorie di strumenti aggiuntivi includono, fuzzer MitM, cracker e strumenti di indagine forense. Offre anche una serie di applicazioni vitali che includono GPGPU, OpenCL, CUDA, John the Ripper e Hashcat.

Ci sono un sacco di sistemi operativi open source per i penetration test disponibili oltre che per le indagini forensi. Ogni sistema operativo è scaricabile gratuitamente e offre una miriade di personalizzazioni per gli utenti finali.

Sebbene questi sistemi operativi possano sembrare inizialmente complessi, dopo un periodo di apprendimento risultano meno complessi anche perché tutti quanti derivati da UNIX e molti da Linux. Se sei un principiante nel mondo dell’hacking etico o delle analisi forensi, questa semplice guida ti darà una visione delle distribuzioni disponibili, e con qualche approfondimento nella rete, potrai trovare quella che fa per te.