Un insieme di quattro applicazioni dannose attualmente disponibili su Google Play, lo store ufficiale del sistema Android, stanno indirizzando gli utenti verso siti che rubano informazioni sensibili o generano entrate ‘pay-per-click’ verso gli operatori.

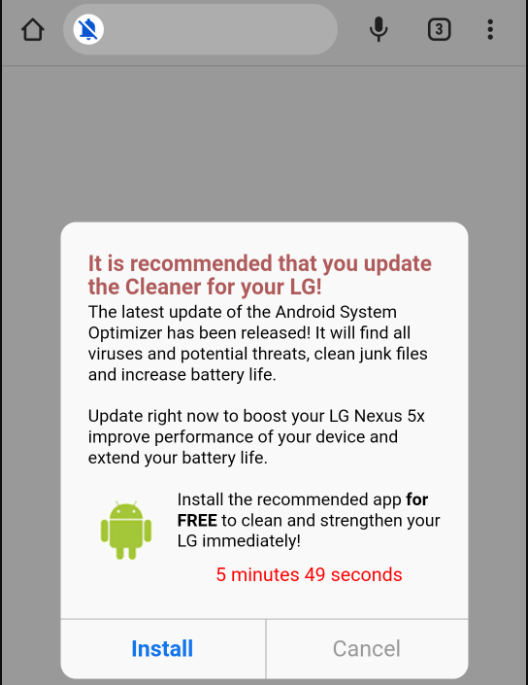

Alcuni di questi siti offrono alle vittime il download di strumenti o aggiornamenti di sicurezza falsi, per indurre gli utenti a installare manualmente i file dannosi.

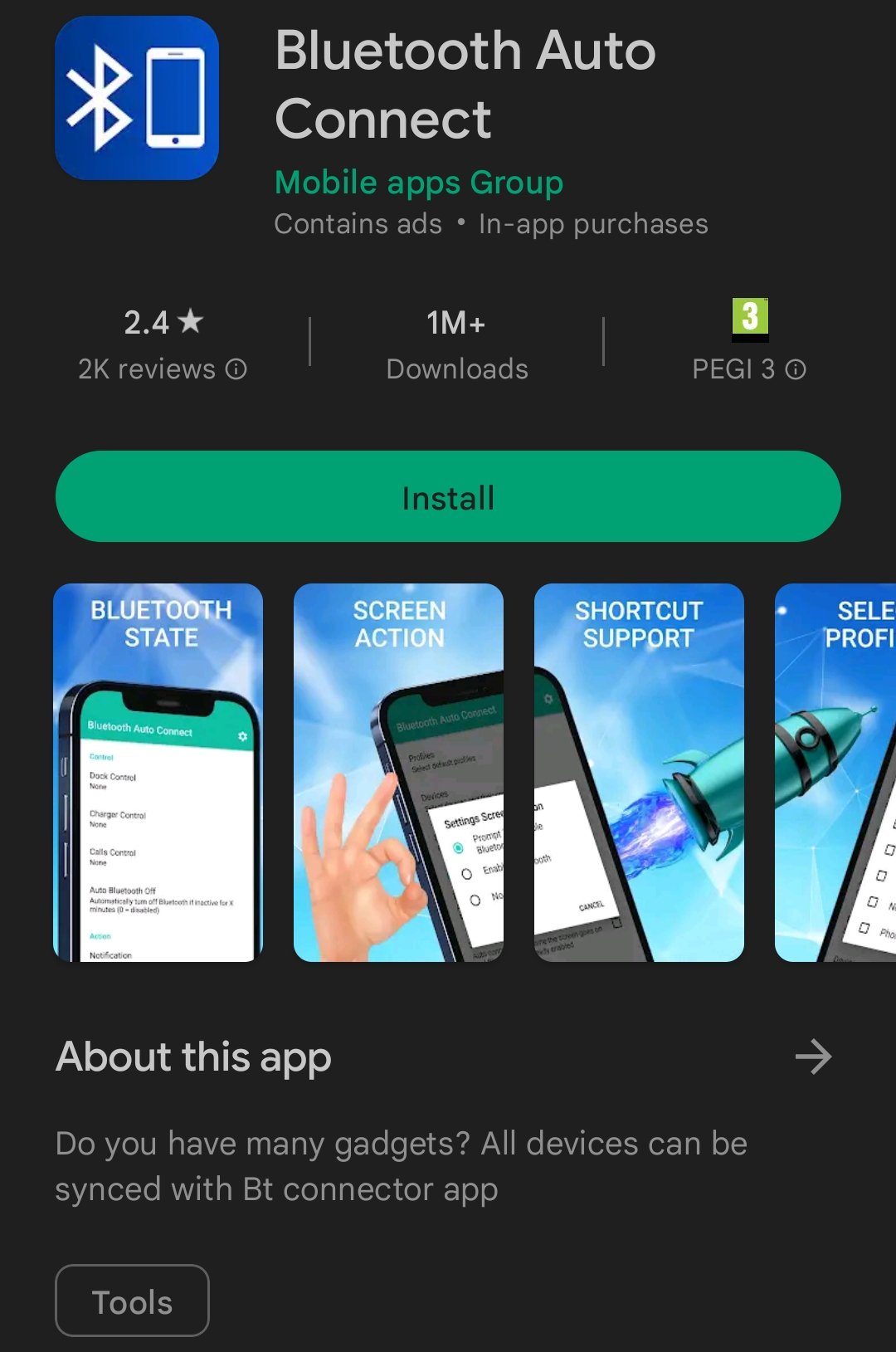

Al momento della pubblicazione, le app sono ancora presenti su Google Play con un account sviluppatore chiamato Mobile apps Group e hanno un totale di installazioni di oltre un milione.

Secondo un rapporto di Malwarebytes, lo stesso sviluppatore è stato esposto due volte in passato per aver distribuito adware su Google Play, ma gli è stato consentito di continuare a pubblicare app dopo aver inviato versioni pulite.

Le quattro app dannose scoperte questa volta sono:

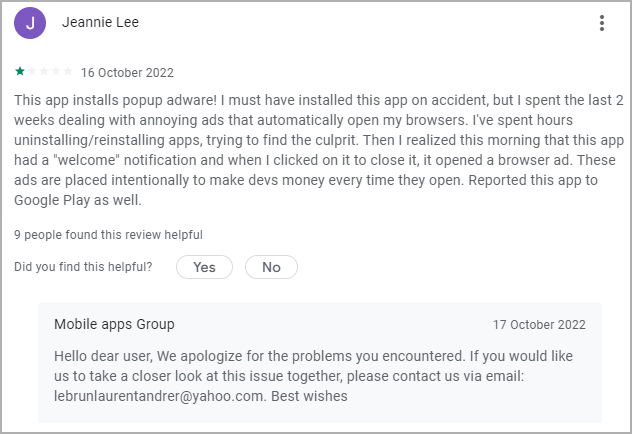

Le app non hanno recensioni favorevoli su Google Play e molti utenti hanno lasciato commenti su annunci intrusivi che si aprono automaticamente nelle nuove schede del browser.

È interessante notare che lo sviluppatore risponde ad alcuni di questi commenti, offrendo di aiutare a risolvere i problemi con gli annunci.

Monitorando l’attività del software da Mobile apps Group, Malwarebytes ha rilevato che le app hanno un ritardo di 72 ore prima di mostrare il primo annuncio o aprire un collegamento di phishing nel browser web, quindi continuano ad avviare più schede con contenuti simili ogni due ore.

I ricercatori osservano che le nuove schede del browser vengono aperte anche quando il dispositivo è bloccato, quindi quando gli utenti tornano ai loro telefoni dopo un po’, trovano più siti di phishing e annunci aperti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…