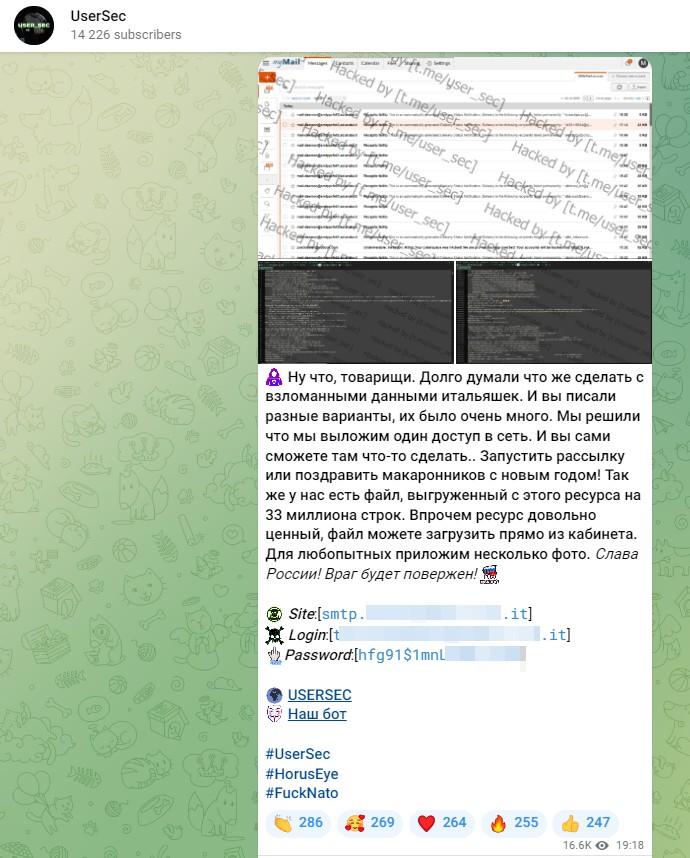

Un gruppo di hacktivisti filorussi chiamati UserSec ha annunciato di aver violato dei dati di italiani, lasciando dietro di sé un messaggio criptico. Questo episodio continua ad alzare il sipario su una nuova era di minacce digitali, dove la geopolitica si scontra con il mondo cibernetico.

Bene, compagni. Abbiamo pensato a lungo a cosa fare con i dati italiani violati. E avete scritto diverse opzioni, ce n’erano molte. Abbiamo deciso di renderlo accessibile alla rete. E voi stessi potrete fare qualcosa. O avviare una newsletter o augurare al popolo della pasta un felice anno nuovo!

Il gruppo rivendica il possesso di un file monumentale, composto da 33 milioni di righe, scaricato da un sito web sfortunato. Il messaggio sembra lasciare aperte diverse interpretazioni sulle intenzioni degli hacktivisti, aprendo uno scenario di incertezza e preoccupazione per la sicurezza informatica.

La dichiarazione concludente del messaggio proclama “Gloria alla Russia!” e minaccia la sconfitta del nemico. Questa retorica patriottica solleva interrogativi su chi possa essere considerato “nemico” in questa guerra virtuale e su quali siano le reali motivazioni dietro questo attacco cibernetico.

Questo episodio mette in evidenza l’importanza crescente della sicurezza informatica in un mondo sempre più interconnesso. Le azioni degli hacktivisti sollevano domande su come governi e organizzazioni possono difendersi contro minacce cibernetiche e quali misure possano essere adottate per garantire la protezione dei dati sensibili.

Bene, compagni. Abbiamo pensato a lungo a cosa fare con i dati italiani violati. E avete scritto diverse opzioni, ce n'erano molte.

Abbiamo deciso che metteremo un accesso alla rete. E voi stessi potrete fare qualcosa. o avviare una newsletter o augurare al popolo della pasta un felice anno nuovo!

Abbiamo anche un file di 33 milioni di righe scaricato da questo sito.

Tuttavia, la risorsa è piuttosto preziosa, potete scaricare il file direttamente dall'ufficio. Per i curiosi alleghiamo alcune foto. Gloria alla Russia! Il nemico sarà sconfitto!

Mentre il mondo digerisce le notizie delle violazioni giorno dopo giorno, è chiaro che le minacce cibernetiche rappresentano una realtà tangibile e in continua evoluzione.

La sicurezza informatica diventa quindi una priorità globale, con la necessità di strategie di difesa avanzate e una cooperazione internazionale più stretta per affrontare le sfide digitali emergenti.

Inoltre, come sempre abbiamo riportato come Red Hot Cyber, risulta sempre più importante la condivisione dei vettori di attacco delle violazioni informatiche che vengono svolte in Italia. Condividere questo genere di informazioni (cosa mai fatta fino ad oggi), consente ad altre aziende di beneficiare delle brutte esperienze delle altre aziende e migliorare le proprie.

La comunità globale è chiamata a riflettere su come proteggere la sicurezza digitale in un’epoca in cui la guerra virtuale può essere tanto devastante quanto quella tradizionale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…