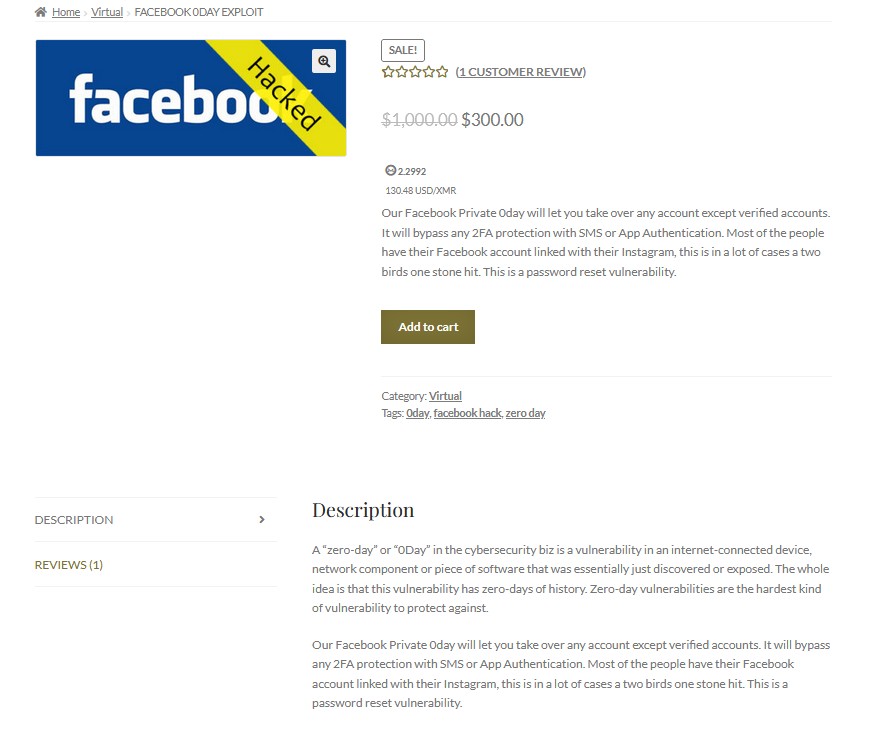

Recentemente è stato pubblicato un annuncio su un forum clandestino della rete Onion riguardante la vendita di un exploit 0day per Facebook. Questo exploit, venduto prima a 1000 dollari ma poi scontato di 300 dollari, permette di prendere il controllo di qualsiasi account su Facebook, escludendo solo quelli verificati.

L’exploit per Facebook in questione viene descritto come un metodo per aggirare qualsiasi protezione a doppio fattore (2FA) con autenticazione SMS o tramite app. Ciò significa che anche se un utente ha attivato la 2FA per proteggere il suo account, questo exploit potrebbe comunque consentire l’accesso non autorizzato.

Inoltre, considerando che molte persone hanno il loro account Facebook collegato ad Instagram, questo exploit potrebbe avere un impatto ancora più ampio, consentendo di “colpire due piccioni con una fava”.

L’annuncio mette in luce la gravità di questa vulnerabilità, definendola una “password reset vulnerability”, suggerendo che potrebbe essere utilizzata per reimpostare la password degli account compromessi.

L’aspetto preoccupante di questa situazione è che, poiché si tratta di una vulnerabilità appena scoperta, Facebook potrebbe non essere a conoscenza di essa e quindi non avere ancora implementato alcuna misura di sicurezza per proteggere gli utenti da eventuali attacchi basati su questo exploit.

Ciò significa che gli utenti potrebbero essere a rischio di avere i propri account violati e le proprie informazioni personali compromesse.

Va da se che non sappiamo se questo 0day sia perfettamente funzionante o si tratti di SCAM. Nelle underground spesso si assistono anche a fenomeni di questo tipo, anche se generalmente l’underground criminale sta molto attenta al “fattore reputazionale”.

Ma cosa significa esattamente “0day” in questo contesto? In breve, un “zero-day” o “0Day” è una vulnerabilità su un componente hardware o software che è stata scoperta o esposta solo di recente e conosciuta da pochissime persone.

Le vulnerabilità zero-day sono le più difficili da proteggere, poiché non esistono ancora patch o soluzioni disponibili per mitigarle rilasciate dal vendor del prodotto che ancora non è a conoscenza della modalità di sfruttamento.

In conclusione, l’annuncio di vendita di questo exploit 0day per Facebook è un promemoria della costante minaccia che le vulnerabilità zero-day rappresentano per la sicurezza online. È essenziale che le aziende agiscano prontamente per identificare e risolvere tali vulnerabilità al fine di proteggere gli utenti da potenziali danni.

Allo stesso tempo, gli utenti sono incoraggiati ad aumentare la propria sicurezza online adottando pratiche di sicurezza solide, come l’utilizzo di password robuste e l’attivazione della 2FA quando possibile, fermo restando che alcuni 0day, come in questo caso possono bypassarla.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…