Gli analisti di Zimperium hanno scoperto 40 nuove versioni del trojan bancario Android TrickMo. Queste varianti sono associate a 16 dropper, 22 diverse infrastrutture di gestione e presentano nuove funzionalità progettate per rubare i codici PIN agli utenti.

Ricordiamo che il malware TrickMo è stato documentato per la prima volta dagli specialisti IBM X-Force nel 2020, ma poi si è ipotizzato che fosse stato utilizzato negli attacchi contro gli utenti Android almeno dal settembre 2019.

Le caratteristiche principali delle nuove versioni di TrickMo sono: intercettazione di password monouso (OTP), registrazione dello schermo, furto di dati, controllo remoto di un dispositivo infetto e molto altro. Il malware tenta di utilizzare il servizio di accessibilità per concedersi ulteriori autorizzazioni e fare clic automaticamente su vari elementi sullo schermo secondo necessità.

Poiché TrickMo è ancora un trojan bancario, utilizza overlay di phishing per imitare le schermate di accesso di varie applicazioni bancarie e finanziarie per rubare le credenziali delle vittime, consentendo così ai suoi operatori di effettuare transazioni non autorizzate.

Va notato che gli overlay TrickMo coprono non solo le applicazioni bancarie, ma anche VPN, piattaforme di streaming, e-commerce, trading, social network, reclutamento e piattaforme aziendali.

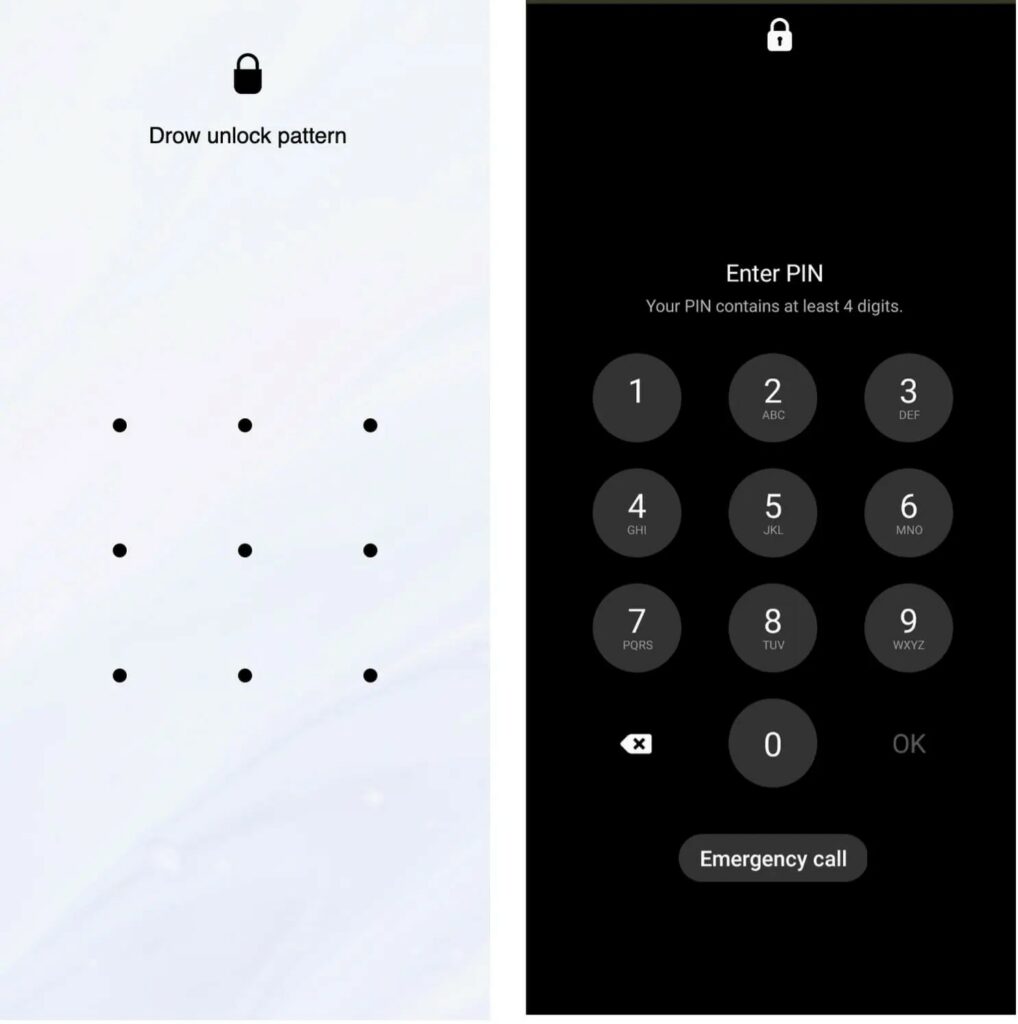

Sempre tra gli overlay gli analisti di Zimperium hanno scoperto una schermata di sblocco che imita quella di un dispositivo Android. È progettato per rubare il PIN o la sequenza di un utente.

“Non si tratta di altro che una pagina HTML ospitata su un sito web esterno e visualizzata a schermo intero sul dispositivo, facendolo sembrare uno schermo reale. Quando l’utente inserisce il codice PIN o la sequenza per sbloccare, la pagina trasmette i dati intercettati agli aggressori, nonché un identificatore univoco del dispositivo (ID Android), utilizzando uno script PHP”, scrivono i ricercatori.

Gli analisti hanno spiegato che il furto dei codici PIN consente agli hacker di sbloccare i dispositivi delle vittime quando gli utenti non possono vederli (ad esempio di notte) e commettere attività fraudolente.

I ricercatori hanno scoperto che l’infrastruttura di controllo di TrickMo non era adeguatamente protetta. Grazie a ciò è stato possibile stabilire che almeno 13.000 persone sono già diventate vittime di malware, la maggior parte delle quali vive in Canada, Emirati Arabi Uniti, Turchia e Germania. Va notato che il numero totale delle vittime di TrickMo è probabilmente molto più elevato.

“La nostra analisi ha mostrato che il file dell’elenco degli indirizzi IP viene aggiornato ogni volta che il malware riesce a rubare le credenziali”, ha affermato Zimperium. “Abbiamo trovato milioni di voci in questi file, indicando un gran numero di dispositivi compromessi e una quantità significativa di dati sensibili a cui hanno avuto accesso gli aggressori.”

Attualmente, TrickMo viene distribuito tramite truffe di phishing, quindi gli esperti consigliano di evitare di scaricare file APK da URL ricevuti tramite SMS o messaggi di messaggistica istantanea da sconosciuti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…