Gli hacker violano oltre 600 firewall in 55 Paesi sfruttando l’Intelligenza Artificiale

Abbiamo visto come la criminalità informatica si sia riuscita ad evolvere rapidamente, ma quanto emerso nelle ultime settimane segna probabilmente una svolta. Spesso su Red Hot Cyber parliamo di come ...

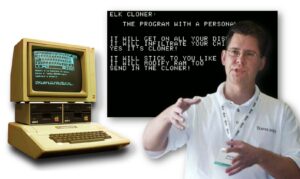

Un Mac retrò nel palmo di una mano: l’hack con Raspberry Pi che ricrea un classico Apple

Un appassionato del canale YouTube This Does Not Compute ha realizzato un progetto che unisce nostalgia informatica e ingegneria fai-da-te: un mini Mac perfettamente funzionante che entra nel palmo di...

Il futuro della cybersecurity in Italia è nelle mani dei giovani! L’evento della Polizia Postale a Roma

«Tutto inizia da una semplice email, da un sito apparentemente banale… ma sempre più spesso dietro queste azioni si nasconde l’intelligenza artificiale». Con queste parole si apre la conferenza “Forma...

1,75 milioni di app bloccate: la risposta AI di Google al malware Android

L’ecosistema Android è enorme, e quando dici enorme forse non rende davvero l’idea. Milioni di app, sviluppatori ovunque, utenti che ogni giorno installano qualcosa con una certa fiducia. È proprio qu...

Android compromesso alla nascita: la backdoor Keenadu arriva già nel firmware

Gli esperti di Kaspersky Lab hanno scoperto una nuova backdoor per Android, Keenadu, che si infiltra nei dispositivi attraverso diversi canali: firmware infetto, app di sistema e il Google Play Store ...

L’AI scrive il codice… e spariscono 1,78 milioni! Il bug “Vibe” che riaccende le discussioni

E si riaccende la polemica “vibe coding si” o “vibe coding no”! Quando si parla di finanza decentralizzata, di solito si pensa a un mondo di innovazione e progresso, ma anche di rischi e vulnerabilità...

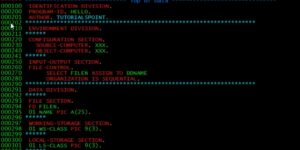

Ritorno al COBOL: L’Italia cerca esperti. Perché questo linguaggio è ancora fondamentale?

Nel contesto attuale dell’ICT pubblico italiano, Sogei – la Società Generale d’Informatica controllata dal Ministero dell’Economia e delle Finanze – è un attore chiave nella gestione dei sistemi infor...

Microsoft Copilot: un bug permette l’accesso alle email riservate mentre l’Europa riflette sul Cloud

Per settimane, senza che molti se ne accorgessero, alcune email riservate sono finite nel raggio d’azione dell’intelligenza artificiale. Non per scelta degli utenti, ma a causa di un errore tecnico ch...

Arriva il CARINT: Le auto connesse sono computer e di conseguenza sotto sorveglianza!

L’auto di oggi non è più soltanto qualcosa che ci porta da un punto A a un punto B. È uno spazio che ci accompagna ogni giorno, che ascolta, registra, decide. Mentre guidiamo quasi senza pensarci, sot...

Notepad++ rafforza la sicurezza contro gli attacchi degli hacker cattivi

Notepad++ negli ultimi giorni è divenuto oggetto di discussione, per i suoi pregressi bug ma anche per un attacco alla supply chain. Sono stati quindi implementati dei miglioramenti nella sicurezza de...

Articoli più letti dei nostri esperti

Il futuro degli AI agents si gioca su una sola parola: trust

Marcello Politi - 21 Gennaio 2026

Vibe Coding con Emergent. La startup che vuole rivoluzionare lo sviluppo software

Redazione RHC - 21 Gennaio 2026

Attacco informatico a McDonald’s India: Everest rivendica 861GB di dati

Redazione RHC - 21 Gennaio 2026

Allarme LinkedIn: nuovi malware nascosti nei messaggi privati

Marcello Filacchioni - 21 Gennaio 2026

Vendesi Italia (finanziaria): l’asta shock per il controllo di un’azienda da 3,6 milioni di fatturato

Bajram Zeqiri - 20 Gennaio 2026

PDFSIDER: Un falso PDF sta aprendo backdoor invisibili: cosa c’è dietro la nuova minaccia

Redazione RHC - 20 Gennaio 2026

29.198 italiani coinvolti in un massiccio data breach nel trasporto aereo. Chi è stato violato?

Bajram Zeqiri - 20 Gennaio 2026

Google pagherà 8,25 M$ per chiudere la causa sul tracciamento dei dati dei bambini

Redazione RHC - 20 Gennaio 2026

VoidLink: il framework che mostra come l’IA stia cambiando il cybercrime

Agostino Pellegrino - 20 Gennaio 2026

Cloudflare, scoperto un grave bypass che nessuno stava guardando

Redazione RHC - 20 Gennaio 2026

Ultime news

2025, l’anno nero delle criptovalute: la Corea del Nord ruba 2 miliardi di dollari

Amazon contro gli hacker nordcoreani: sventati oltre 1800 attacchi

Curtis Yarvin: quando il problema non è la democrazia, ma l’ipocrisia del potere digitale

Zero-day nei firewall WatchGuard: Una RCE senza login è già sotto sfruttamento

EchoGram: il metodo che aggira sistematicamente i filtri di sicurezza degli LLM

La fine delle barriere tra iOS e Android: ora la migrazione dei dati è più facile

Hacker criminali sotto assedio: smantellata la piattaforma E-Note

Google presenta Gemini 3 Flash, il nuovo modello di intelligenza artificiale

L’AI cambia l’università! Gli studenti americani abbandonano in massa l’informatica

Attacco cyber al Ministero dell’Interno francese. 22enne, hacker di BreachForums in manette

Palantir e la centralizzazione del potere decisionale: il rischio è già reale

L’algoritmo del ‘barile’: cyber-caos e la nuova geopolitica del sud Atlantico

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE