Robot cinesi con mitragliatrici: realtà o AI? La verità che spaventa il mondo

Un video di robot cinesi sta diventando virale su internet dove sparano con delle mitragliatrici. Sembra fantascienza, vero? Eppure gira da giorni sui social, con gente convinta che mostri un esercito...

Gli hacker violano oltre 600 firewall in 55 Paesi sfruttando l’Intelligenza Artificiale

Abbiamo visto come la criminalità informatica si sia riuscita ad evolvere rapidamente, ma quanto emerso nelle ultime settimane segna probabilmente una svolta. Spesso su Red Hot Cyber parliamo di come ...

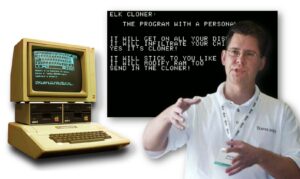

Un Mac retrò nel palmo di una mano: l’hack con Raspberry Pi che ricrea un classico Apple

Un appassionato del canale YouTube This Does Not Compute ha realizzato un progetto che unisce nostalgia informatica e ingegneria fai-da-te: un mini Mac perfettamente funzionante che entra nel palmo di...

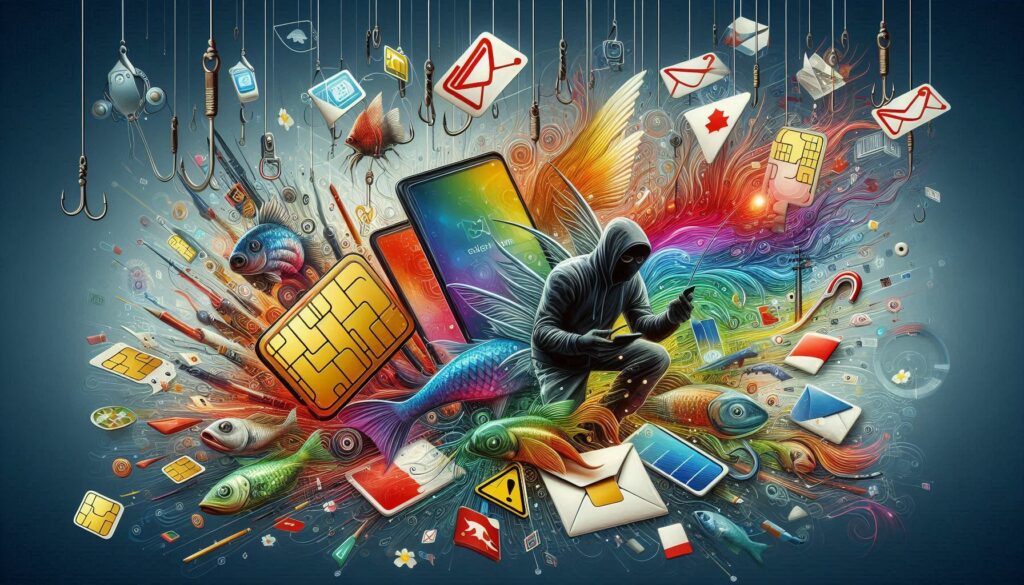

Il futuro della cybersecurity in Italia è nelle mani dei giovani! L’evento della Polizia Postale a Roma

«Tutto inizia da una semplice email, da un sito apparentemente banale… ma sempre più spesso dietro queste azioni si nasconde l’intelligenza artificiale». Con queste parole si apre la conferenza “Forma...

1,75 milioni di app bloccate: la risposta AI di Google al malware Android

L’ecosistema Android è enorme, e quando dici enorme forse non rende davvero l’idea. Milioni di app, sviluppatori ovunque, utenti che ogni giorno installano qualcosa con una certa fiducia. È proprio qu...

Android compromesso alla nascita: la backdoor Keenadu arriva già nel firmware

Gli esperti di Kaspersky Lab hanno scoperto una nuova backdoor per Android, Keenadu, che si infiltra nei dispositivi attraverso diversi canali: firmware infetto, app di sistema e il Google Play Store ...

L’AI scrive il codice… e spariscono 1,78 milioni! Il bug “Vibe” che riaccende le discussioni

E si riaccende la polemica “vibe coding si” o “vibe coding no”! Quando si parla di finanza decentralizzata, di solito si pensa a un mondo di innovazione e progresso, ma anche di rischi e vulnerabilità...

Ritorno al COBOL: L’Italia cerca esperti. Perché questo linguaggio è ancora fondamentale?

Nel contesto attuale dell’ICT pubblico italiano, Sogei – la Società Generale d’Informatica controllata dal Ministero dell’Economia e delle Finanze – è un attore chiave nella gestione dei sistemi infor...

Microsoft Copilot: un bug permette l’accesso alle email riservate mentre l’Europa riflette sul Cloud

Per settimane, senza che molti se ne accorgessero, alcune email riservate sono finite nel raggio d’azione dell’intelligenza artificiale. Non per scelta degli utenti, ma a causa di un errore tecnico ch...

Arriva il CARINT: Le auto connesse sono computer e di conseguenza sotto sorveglianza!

L’auto di oggi non è più soltanto qualcosa che ci porta da un punto A a un punto B. È uno spazio che ci accompagna ogni giorno, che ascolta, registra, decide. Mentre guidiamo quasi senza pensarci, sot...

Articoli più letti dei nostri esperti

Cloudflare cade ancora, per la terza volta: il bug che ha isolato una parte di internet

Redazione RHC - 22 Febbraio 2026

Robot cinesi con mitragliatrici: realtà o AI? La verità che spaventa il mondo

Silvia Felici - 22 Febbraio 2026

React2Shell ci minaccia: ecco come ILovePoop sta scansionando il mondo

Carolina Vivianti - 22 Febbraio 2026

Gli hacker violano oltre 600 firewall in 55 Paesi sfruttando l’Intelligenza Artificiale

Bajram Zeqiri - 22 Febbraio 2026

Red Card 2.0: Colpo grosso al cybercrime! 651 truffatori arrestati nella maxi operazione internazionale

Redazione RHC - 21 Febbraio 2026

L’AI trova bug nascosti nel codice prima degli hacker! La promessa di Claude Code for Security

Redazione RHC - 21 Febbraio 2026

Un Mac retrò nel palmo di una mano: l’hack con Raspberry Pi che ricrea un classico Apple

Silvia Felici - 21 Febbraio 2026

Palo Alto Networks ammorbidisce i toni sulle responsabilità della Cina in una campagna hacker

Carolina Vivianti - 21 Febbraio 2026

Quando gli utenti installano il malware da soli! La nuova ondata di attacchi ClickFix

Bajram Zeqiri - 21 Febbraio 2026

Le PMI e le loro fantastiche password. Ma quella più bella è “123456” ed è solo l’inizio!

Silvia Felici - 20 Febbraio 2026

Ultime news

Cloudflare cade ancora, per la terza volta: il bug che ha isolato una parte di internet

React2Shell ci minaccia: ecco come ILovePoop sta scansionando il mondo

Red Card 2.0: Colpo grosso al cybercrime! 651 truffatori arrestati nella maxi operazione internazionale

L’AI trova bug nascosti nel codice prima degli hacker! La promessa di Claude Code for Security

Palo Alto Networks ammorbidisce i toni sulle responsabilità della Cina in una campagna hacker

Quando gli utenti installano il malware da soli! La nuova ondata di attacchi ClickFix

Le PMI e le loro fantastiche password. Ma quella più bella è “123456” ed è solo l’inizio!

Archivi sicuri oggi, vulnerabili domani? La minaccia invisibile che cresce nel tempo

PromptSpy: il primo malware Android che usa l’AI generativa per restare sul tuo telefono

Google presenta Gemini 3.1 Pro: un’evoluzione dell’intelligenza artificiale importante

Un server locale che parla troppo! Il bug critico in Live Server di Visual Studio Code

Partenza shock per l’AI Impact Summit: qualcosa è andato storto a Nuova Delhi

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE